VPN: зачем и как скрывать свой IP и шифровать трафик. Что знает провайдер о пользователе? Можно ли проанализировать сетевой трафик сети vpn

Сегодня по всему миру появляется все больше различных ограничений в сети Интернет. Правительства озабочены использованием OpenVPN и нам приходится обходить их и искать способы подключать сервисы как обычно. Великий Китайский Файрвол, к примеру, блокирует некоторые VPN-сети, как в самом Китае, так и за его пределами.

Конечно же, данные, проходящие по VPN-тунелям увидеть невозможно. Однако сложные брандмауэры эффективно используют DPI-техники, позволяющие дешифровать пакеты, даже те, при шифровании которых использовалось SSL-шифрование.

Существуют различные способы решения проблемы, однако большинство из них предполагает изменение настроек самого сервера. В данной статье мы рассматриваем различные способы, доступные вам. Если вы хотите скрыть сигналы VPN и у вас отсутствует переадресация порта 443, вам нужно связаться с провайдером VPN и уточнить, готовы ли они предоставить вам какое-либо решение из представленных ниже.

Переадресация через TCP порт 443

Это один из самых простых способов. Вам не потребуется сложная настройка сервера, чтобы переадресовать VPN-трафик через порт 443.

Помните, что по умолчанию VPN использует TCP порт 80. Обычно брандмауэры проверяют порт 80 и не пропускают зашифрованный трафик через него. HTTPS по умолчанию перенаправляет данные через порт 443. Этот порт также используется веб-гигантами, такими, как Twitter, Gmail, также с ним работают банки и другие ресурсы.

OpenVPN использует SSL-шифрование, как и HTTPS, и его достаточно сложно засечь при использовании порта 443. Блокирование его не позволит использовать интернет, так что оно не подходит интернет-цензорам.

Переадресация поддерживается практически любым клиентом VPN, так что вы без труда сможете переключиться на порт 443. Если ваш VPN-провайдер не предлагает такой возможности в клиенте, вам нужно связаться с ним немедленно.

К сожалению, OpenVPN не использует стандартный метод SSL, так что если будет использован метод углубленной проверки пакетов, как, например, происходит в Китае, можно будет распознать зашифрованный трафик. В этом случае вам потребуются дополнительные средства защиты.

Obfsproxy

Сервер шифрует данные при помощи обфускации, запутывает код и не позволяет определить использование OpenVPN. Эта стратегия используется Tor, чтобы обойти блокировки в Китае. Шифрование доступно для OpenVPN

Obfsproxy требует установки как на компьютер клиента, так и на сервер VPN. Конечно же, это не так безопасно, как методы туннелирования, трафик не кодируется, однако при этом канал не слишком перегружен. Это прекрасно подходит для пользователей в таких странах, как Сирия или Эфиопия, где существуют проблемы с доступом в интернет. Obfsproxy довольно просто настроить и установить, что является безусловным преимуществом.

SSL туннелирование для OpenVPN

Протокол защиты сокетов (SSL) может быть использован как эффективная замена OpenVPN. Многие прокси-сервера используют его для защиты подключения. Кроме того, этот протокол полностью скрывает использование VPN. Поскольку OpenVPN основывается на шифровании TLS или SSL, этот протокол сильно отличается от стандартных каналов SSL и его нетрудно обнаружить при помощи глубинного анализа пакетов. Чтобы избежать этого, можно добавить дополнительный уровень шифрования, так как самостоятельные слои SSL-каналов DPI не распознает.

Заключение

Конечно же, без глубинного анализа, OpenVPN не отличается от стандартного трафика SSL. Защиту можно повысить путем переадресации через порт 443. Однако, в таких странах, как Китай или Иран, этого будет недостаточно. Правительства таких стран разработали сложные комплексы мер по отслеживанию интернет-трафика. Обязательно учитывайте эти факторы, чтобы избежать лишних неприятностей.

21.06.2017 | Владимир Хазов

Технология виртуальной частной сети (VPN) позволяет создавать защищенное безопасное соединение в потенциально опасном сегменте общедоступной сети, такой как Интернет. Разработка технологии велась для предоставления удаленным пользователям доступа к приложениям корпоративной сети, однако ее развитие дало возможность объединять в одну сеть филиалы компании. Рассмотрим основные способы организации VPN в корпоративной сети и с использованием сети оператора связи.

Плюсы и минусы использования VPN

Основным преимуществом использования VPN является обеспечение необходимого уровня сетевой безопасности при удаленном доступе к информационным системам через публичную сеть. Когда сетевое оборудование не может обеспечить приватность передачи данных, VPN позволяет зашифровать трафик внутри защищенного канала.

Еще одним плюсом можно назвать стоимость решения: в то время как прокладка частной сети между удаленными офисами может стоить сотни тысяч рублей, цена за использование VPN-решения начинается с нуля, тем более это актуально для подключения к корпоративной сети отдельных сотрудников, работающих «в поле».

К минусу можно отнести ограниченную производительность решения VPN: на нее влияет скорость доступа к сети Интернет, типы протоколов, которые использует интернет-провайдер, и способ шифрования. Также на производительности могут сказываться и другие факторы.

Протоколы VPN

Существует несколько протоколов для безопасного уделенного доступа и шифрования передаваемых корпоративных данных:

- IP security (IPsec);

- Secure Sockets Layer (SSL) и Transport Layer Security (TLS);

- Point-To-Point Tunneling Protocol (PPTP);

- Layer 2 Tunneling Protocol (L2TP);

- OpenVPN.

А к наиболее часто используемым типам подключения можно отнести удаленный доступ пользователя к корпоративной сети (remote-access VPN) и соединение двух площадок «точка – точка» (site-to-site VPN). Остановимся на них подробнее.

Удаленный доступ VPN

Данная технология используется для предоставления сотрудникам компании безопасного доступа к корпоративной сети и ее ресурсам через публичную сеть Интернет. Это особенно актуально, когда для подключения к Интернету используется общественная точка доступа Wi-Fi или другие небезопасные способы подключения. Приложение – клиент VPN на удаленном компьютере или мобильном устройстве подключается к VPN-шлюзу сети компании, на котором производится аутентификация и авторизация пользователя. После успешного прохождения этой процедуры пользователь получает доступ к внутренним сетевым ресурсам (файловый сервер, базы данных, принтеры и другие) так, будто он подключен к локальной сети.

Для защиты удаленного доступа чаще всего применяются протоколы IPsec или SSL, хотя SSL больше ориентирован на обеспечение безопасного подключения к одному приложению (например, SharePoint или электронная почта), а не ко всей внутренней сети. Также возможно соединение Layer2 с применением протоколов туннелирования, таких как PPTP и L2TP, через соединение IPsec.

Схема удаленного доступа VPN

VPN-соединение «точка – точка»

Соединение «точка – точка» применяется для подключения всей локальной сети в одной локации к локальной сети в другой. Стандартный сценарий – подключение удаленных филиалов к центральному офису или дата-центру компании. При этом не требуется установка VPN-клиентов на устройства пользователей, так как соединение обрабатывает VPN-шлюз, и передача данных между устройствами в разных сетях происходит прозрачно.

Наиболее популярный способ защиты соединений «точка – точка» – IPsec (через Интернет), но также широко распространен вариант операторского MPLS-облака, без использования публичных сетей. В последнем случае становятся доступны соединения Layer3 (MPLS IP VPN) или Layer2 (Virtual Private LAN Service – VPLS).

Существует еще несколько сценариев использования VPN-соединений:

- между двумя отдельными устройствами, например серверами, в двух разнесенных дата-центрах, когда требований безопасности стандартной корпоративной сети недостаточно;

- подключение к ресурсам облачной инфраструктуры (infrastructure-as-a-service);

- размещение VPN-шлюза в облаке и предоставление доступа облачным провайдером.

Схема VPN-соединения «точка – точка»

Проверка безопасности VPN-соединения

Независимо от того, какой тип VPN вы используете, чтобы обеспечить высокий уровень защищенности, необходимо выполнить самостоятельную проверку. Проведя несколько простых действий, вы обезопасите свою сеть от незаконного проникновения.

Разведка

Определите тип используемого VPN и порт, на котором VPN-служба прослушивает соединения. Это можно сделать с помощью любого инструмента для сканирования портов, например Nmap . В зависимости от типа VPN это может быть порт UDP 500 (IPSec), порт TCP 1723, порт TCP 443 (SSL VPN), порт UDP 1194 (OpenVPN) или любой другой нестандартный порт.

Использование

После успешного определения порта VPN вы должны просканировать его, чтобы определить производителя и версию VPN-службы. Для этого воспользуйтесь ike-scan -инструментом. Когда вы узнаете требуемую информацию, поищите в Интернете, на сайте производителя и в каталоге CVE сведения об уязвимостях данной службы, которые могут быть использованы для проникновения с помощью существующих эксплоитов или создания новых.

Аутентификация

VPN-служба, которая прослушивает входящие соединения, должна правильно проверять учетные данные, предоставляемые клиентом. Недостаточно просто проверить логин и пароль, для повышения надежности необходимо использовать сертификаты безопасности. Также требуется использовать грамотную политику паролей (сложность, сроки хранения, автоматическая генерация и т. п.), которая совместно с сертификатом исключит атаки и взлом подбором пароля.

В следующей статье мы подробнее расскажем о протоколах VPN, а также о технологии Virtual Private LAN Service (VPLS).

VPN-соединение – важный инструмент при организации корпоративных сетей, однако необходимо помнить, что его поддержку должен обеспечивать оператор связи или интернет-провайдер. Многие из них предоставляют доступ, используя трансляцию адресов NAT, и большинство устройств поддерживают туннелирование GRE (Generic Routing Encapsulation). Для создания VPN-сетей применяются, в частности, протоколы PPTP, требующие от оборудования NAT поддержки ALG (Application-level gateway).

Сегодня мы поговорим о том, какие данные хранит провайдер о пользователе, а также вообще о том что он может знать, а что нет. Вот например, видно ли какие сайты вы посещаете? И почему провайдер следит за пользователями?

Сегодня мы поговорим о том, какие данные хранит провайдер о пользователе, а также вообще о том что он может знать, а что нет. Вот например, видно ли какие сайты вы посещаете? И почему провайдер следит за пользователями?

Вообще с провайдерами не все так просто, они по закону должны прослушивать трафик пользователей — не нарушают ли они закон, что они там делают они конечно не смотрят, но записывают основные данные, люди их без причины не проверяют (то есть это все записывается в автоматическом режиме).

- Если пользователь открывает определенный сайт, то видно ли это провайдеру?. Да, в большинстве случаев видно именно доменное имя, редко — просто IP-адрес. Также записывается и время, когда вы заходили на сайт. Содержимое сайтов также видно

- А если я захожу на сайт по защищенному протоколу https? Тогда провайдер видит только имя сайта или его IP-адрес и все, содержимое он не видит, так как https это защищенное соединение шифрованием, поэтому и рекомендуется его использовать.

- Как провайдер может просечь что я скачал фильм или программу через торрент? Все дело в том, что торрент-качалкя общается с торрентр-трекером по протоколу HTTP, поэтому увидеть провайдер может все что вы качали (просто при помощи анализа страницы, откуда был скачан.torrent-файл) и когда (начали/закончили). Возможно подключение и по HTTPS, но почему-то даже крупнейший торрент СНГ не поддерживает такой протокол, но вот почему — загадка.

- Провайдер сохраняет все то что я качаю? Нет, это физически просто невозможно, не хватило бы никаких жестких дисков. Трафик на лету обрабатывается, сортируется и ведется статистика, вот как раз она то и складируется годами.

- Может ли провайдер узнать что я скачал.torrent файл? Да, может, именно это они и стараются отслеживать — взаимодействие между торрент-клиентом и сервером, анализировать трафик внутри торрент-сети они не могут, ибо это очень и очень накладно.

- А если я использую VPN, то провайдер ничего не видит? Тут как раз штука такая, что при VPN таки да, провайдер видит кашу — то есть зашифрованные данные и анализировать их, а уж тем более расшифровать он не станет, ибо это почти нереально. Но вот узнать по IP серверам, что это VPN специально для шифрования трафика — он может. Это означает, что пользователю есть что скрывать, делайте выводы сами

- Если я буду использовать OpenVPN, то через него будет работать все программы в том числе и обновление Windows? В теории да, и вообще так должно быть. Но на практике все зависит от настроек.

- Может ли провайдер узнать реальный IP адрес определенного сайта, если я зашел на него через VPN? Вообще-то нет, но тут есть другой момент. Если вдруг VPN перестанет работать, или если какая-то ошибка, то Windows просто начнет работать в обычном режиме, то есть без использования VPN — просто напрямую. Чтобы это исправить, во-первых нужно настроить сам OpenVPN, а во-вторых использовать дополнительно фаервол (рекомендую Outpost Firewall), в котором можно создать глобальные правила движения трафика.

- То есть если VPN глюканул, провайдер увидит на каком сайте я сижу? К сожалению да, при этом автоматически будет все записано.

- Может ли TOR обеспечить анонимность? Может, но желательно его немного настроить на использование IP-адресов все кроме СНГ, а также чтобы адреса менялись чаще, например каждые три минуты. Также для лучшего эффекта советую использовать ретрансляторы (мосты).

- Что видит провайдер, когда я получаю пакеты с постоянно разных IP аресов? У провайдеров есть система обнаружения использования TOR, но, я не уверен работает ли эта система при наличии ретрансляторов. Факт использования TOR также записывается и также говорит провайдеру о том, что этот пользователь может что-то скрывать

- Видит ли провайдер адрес сайта через Tor или VPN? Нет, только IP-адрес VPN или выходной узел Tor.

- Видно ли провайдеру полное имя адреса при использовании HTTPS-протокола? Нет, видно только адрес домена (то есть только site.com), время подключения и переданный обьем. Но эти данные не особо полезны для провайдера в плане инфы. Если использовать HTTP, то видно все что передается — и полный адрес и все что вы написали/отправили в сообщение по почте например, но опять же, вот к Gmail это не относится — там трафик шифруется.

- То есть если я использую шифрование соединения, то я уже могу быть в списке подозреваемых? Нет, не совсем так. С одной стороны — да, но с другой шифрование данных а то и глобальное шифрование всей сети могут использовать не только какие-то хакеры или пользователи — но и простые организации, которые обеспокоены безопасной передачей данных, что и логично, особенно в банковской сфере.

- Видит ли провайдер факт использования I2P? Видит, но пока этот вид сети мало знакома провайдерам так, как например Tor, который из-за своей популярности привлекает все больше внимания со стороны спецслужб. Трафик I2P провайдер видит как шифрованные подключения к разным IP-адресам, что говорит о том, что клиент работает с P2P сетью.

- Как узнать, нахожусь ли я под СОРМ? Расшифровывается эта аббревиатура так — Система технических возможностей для оперативно-розыскных мероприятий. И если вы подключены к интернету в РФ, то вы уже пол умолчанию под надзором. При это эта система полностью официальная и трафик обязан проходить через нее, иначе у провайдеров интернета и операторов связи просто аннулируют лицензию.

- Как увидеть весь трафик на компе так, как его видят провайдеры? В этом вам поможет утилита для сниффинга трафика, лучшая в своем роде это анализатор Wireshark.

- Можно ли как то понять, что за тобой следят? На сегодняшний почти нет, иногда, возможно при активной атаке типа MitM (Man in the middle). Если применяется пассивная слежка, то обнаружить ее нереально чисто технически.

- Но что делать тогда, можно ли как-то затруднить слежку? Можно разделить интернет, то есть ваше подключение к нему, на две части. Сидите в соцсетях, на сайтах знакомств, смотрите развлекательные сайты, фильмы, все это делайте по обычному подключению. А зашифрованное соединение используйте отдельно и при этом параллельно — например установите для этого виртуальную машину. Таким образом у вас будет более-менее естественная среда так бы сказать, ибо, шифруют трафик многие сайты, и Google в своих сервисах, и другие крупные компании. Но с другой стороны, почти все развлекательные сайты трафик НЕ шифруют. То есть это норма — когда и открытый и зашифрованный трафик есть у пользователя. Другое дело, когда провайдер видит, что у пользователя трафик только зашифрован, конечно тут могут возникнуть вопросы.

Надеюсь, что вы нашли некоторые полезные ответы

Возможность обхода региональных блокировок не единственная причина востребованности и популярности VPN

-сервисов. Они также служит гарантией анонимности и защищенности пользователя в сети, по крайней мере, так принято считать. Но действительно ли VPN способны обеспечить стопроцентную защиту и безопасность?

Возможно, кое-кого это разочарует, но ответ будет «нет»

. Данные по VPN

передаются в зашифрованном виде, но это вовсе не означает, что их нельзя перехватить.

А если можно перехватить, то теоретически можно и расшифровать, даже не то чтобы теоретически, а с полной гарантией, если в соединении используется, что, кстати, встречается нередко, уже порядком потрепанный протокол PPTP . Другое больное место VPN - это утечка трафика, на которой мы остановимся чуть подробнее. В данном сценарии трафик, который должен передаваться зашифрованным, попадает в интернет в открытом виде. Основных причин тому две: внезапный обрыв соединения, когда трафик начинает отправляться непосредственно с вашего хоста и отсутствие адекватной поддержки VPN -инструментом протокола IPv6 .

Последний случай весьма интересен. IPv4 и IPv6 протоколы совершенно разные, можно даже сказать несовместимые, тем не менее, в системе доменных имен они используются в тесной связке. В сущности, это означает, что если вы отправите в такую сеть данные, трафик IPv4 пойдет, как и положено, по VPN , те же пакеты, в заголовках которых будет указан IPv6 -адрес, полетят в сеть в незашифрованном виде.

Как защититься от утечки VPN-трафика

Если у вас оборвется VPN , вы этого не заметите, если только вдруг в голову вам не придет идея проверить используемый в данный момент IP -адрес. Что делать? Использовать специальные утилиты, ведущие наблюдение за соединением и разрывающими его принудительно, если VPN внезапно отвалится.

Приложение для контроля над VPN -соединением. Бесплатная версия поддерживает мониторинг VPN PPTP , позволяет автоматически завершать работу программ, использующих туннельное соединение. Базовая настройка инструмента не представляет сложности. Нужно запустить утилиту, нажать Config -> Add file и добавить программу, которую собираетесь контролировать. Также необходимо заполнить поля «Login info» , указав имя вашего VPN -соединения и используемый для него логин и пароль . По умолчанию в настройках выставлено завершение работы контролируемой программы, но вы можете включить ее перезапуск (чекбокс Autorun) .

Еще одна утилита для наблюдения за VPN -соединением. Работает по тому же принципу, что и . Через меню «File» добавляем контролируемую программу, выбираем VPN и включаем мониторинг. Если вдруг произойдет отключение VPN , утилита принудительно разорвет соединение. Есть платная и бесплатная версия. Последняя позволяет добавлять в список контролируемых программ только одно приложение.

Скрипт VPN Kill Switch

Принудительно завершить соединение можно также с помощью BAT -скрипта от LiquidVPN , бесплатно распространяемого в интернете. Всё, что требуется от пользователя, это запустить этот скрипт после подключения к VPN , вести в командной строке 1 и нажать ввод. Если вдруг соединение VPN оборвется, скрипт тут же удалит IP -адрес шлюза по умолчанию в настройках сетевой карты, в результате интернет будет полностью отключен. Чтобы восстановить исходные сетевые настройки, потребуется запустить скрипт повторно, ввести в консоли 2 и нажать ввод.

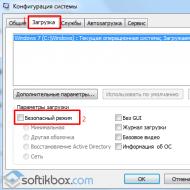

Защищаемся от утечки VPN-трафика с помощью Планировщика задач

Можно обойтись и без сторонних инструментов, воспользовавшись самым обыкновенным планировщиком заданий Windows. Запустите его командой taskschd.msc , в правой колонке нажмите .

Дайте задаче произвольное имя, отметьте галочкой пункт «Выполнить с наивысшими правами» и перейдите на вкладку .

Здесь нажмите .

В открывшемся окне установите «При событии» , в поле «Журнал» выберите «Приложение» , в поле «Источник» - «RasClient» , в поле «Код события» вбейте 20226 .

Сохраните настройки, нажав «OK» .

В открывшемся окне в качестве действия выберите запуск программы, в поле «Программа или сценарий» вставьте taskkill.exe , в поле аргументов введите /f /im app.exe , где app.exe - название исполняемого файла контролируемого приложения. Сохраните настройки.

Любой администратор рано или поздно получает инструкцию от руководства: «посчитать, кто ходит в сеть, и сколько качает». Для провайдеров она дополняется задачами «пустить кого надо, взять оплату, ограничить доступ». Что считать? Как? Где? Отрывочных сведений много, они не структурированы. Избавим начинающего админа от утомительных поисков, снабдив его общими знаниями, и полезными ссылками на матчасть.

В данной статье я постараюсь описать принципы организации сбора, учёта и контроля трафика в сети. Мы рассмотрим проблематику вопроса, и перечислим возможные способы съема информации с сетевых устройств.

Это первая теоретическая статья из цикла статей, посвящённого сбору, учёту, управлению и биллингу трафика и IT-ресурсов.

Структура доступа в сеть Интернет

В общем случае, структура доступа в сеть выглядит следующим образом:- Внешние ресурсы – сеть Интернет, со всеми сайтами, серверами, адресами и прочим, что не принадлежит сети, которую вы контролируете.

- Устройство доступа – маршрутизатор (аппаратный, или на базе PC), коммутатор, VPN-сервер или концентратор.

- Внутренние ресурсы – набор компьютеров, подсетей, абонентов, работу которых в сети необходимо учитывать или контролировать.

- Сервер управления или учёта – устройство, на котором работает специализированное программное обеспечение. Может быть функционально совмещён с программным маршрутизатором.

Сетевой трафик

Для начала необходимо определить, а что же подразумевается под «сетевым трафиком», и какую полезную статистическую информацию можно извлечь из потока пользовательских данных.Доминирующим протоколом межсетевого взаимодействия пока остается IP версии 4 . Протокол IP соответствует 3му уровню модели OSI (L3). Информация (данные) между отправителем и получателем упаковывается в пакеты – имеющие заголовок, и «полезную нагрузку». Заголовок определяет, откуда и куда идет пакет (IP-адреса отправителя и получателя), размер пакета, тип полезной нагрузки. Основную часть сетевого трафика составляют пакеты с полезной нагрузкой UDP и TCP – это протоколы 4-го уровня (L4). Помимо адресов, заголовок этих двух протоколов содержит номера портов, которые определяют тип службы (приложения), передающего данные.

Для передачи IP-пакета по проводам (или радио) сетевые устройства вынуждены «оборачивать» (инкапсулировать) его в пакет протокола 2го уровня (L2). Самым распространенным протоколом такого типа является Ethernet . Фактическая передача «в провод» идет на 1м уровне. Обычно, устройство доступа (маршрутизатор) не занимается анализом заголовков пакетов на уровне, выше 4го (исключение – интеллектуальные межсетевые экраны).

Информация из полей адресов, портов, протоколов и счетчики длин из L3 и L4 заголовков пакетов данных и составляет тот «исходный материал», который используется при учёте и управлении трафиком. Собственно объем передаваемой информации находится в поле Length («Длина пакета») заголовка IP (включая длину самого заголовка). Кстати, из-за фрагментации пакетов вследствие механизма MTU общий объем передаваемых данных всегда больше размера полезной нагрузки.

Суммарная длина интересных нам в данном контексте IP- и TCP/UDP- полей пакета составляет 2...10% общей длины пакета. Если обрабатывать и хранить всю эту информацию попакетно, не хватит никаких ресурсов. К счастью, подавляющий объем трафика структурирован так, что состоит из набора «диалогов» между внешними и внутренними сетевыми устройствами, так называемых «потоков». Например, в рамках одной операции пересылки электронного письма (протокол SMTP) открывается TCP-сессия между клиентом и сервером. Она характеризуется постоянным набором параметров {IP-адрес источника, TCP-порт источника, IP-адрес получателя TCP-порт получателя} . Вместо того, чтобы обрабатывать и хранить информацию попакетно, гораздо удобнее хранить параметры потока (адреса и порты), а также дополнительную информацию – число и сумму длин переданных пакетов в каждую сторону, опционально длительность сессии, индексы интерфейсов маршрутизатора, значение поля ToS и прочее. Такой подход выгоден для ориентированных на соединение протоколов (TCP), где можно явно перехватить момент завершения сессии. Однако и для не ориентированных на сессии протоколов можно проводить агрегацию и логическое завершение записи о потоке по, например, таймауту. Ниже приведена выдержка из SQL-базы собственной системы биллинга , осуществляющей протоколирование информации о потоках трафика:

Необходимо отметить случай, когда устройство доступа осуществляет трансляцию адресов (NAT , маскарадинг) для организации доступа в Интернет компьютеров локальной сети, используя один, внешний, публичный IP-адрес. В этом случае специальный механизм осуществляет подмену IP-адресов и TCP/UDP портов пакетов трафика, заменяя внутренние (не маршрутизируемые в Интернете) адреса согласно своей динамической таблице трансляции. В такой конфигурации необходимо помнить, что для корректного учета данных по внутренним хостам сети съём статистики должен производиться способом и в том месте, где результат трансляции ещё не «обезличивает» внутренние адреса.

Методы сбора информации о трафике/статистике

Снимать и обрабатывать информацию о проходящем трафике можно непосредственно на самом устройстве доступа (ПК-маршрутизатор, VPN-сервер), с этого устройства передавая ее на отдельный сервер (NetFlow, SNMP), или «с провода» (tap, SPAN). Разберем все варианты по-порядку.ПК-маршрутизатор

Рассмотрим простейший случай – устройство доступа (маршрутизатор) на базе ПК c ОС Linux.О том, как настроить такой сервер, трансляцию адресов и маршрутизацию, написано много . Нас же интересует следующий логический шаг – сведения о том, как получить информацию о проходящем через такой сервер трафике. Существует три распространенных способа:

- перехват (копирование) пакетов, проходящих через сетевую карту сервера, при помощи библиотеки libpcap

- перехват пакетов, проходящих через встроенный межсетевой экран

- использование сторонних средств преобразования попакетной статистики (полученной одним из двух предыдущих методов) в поток агрегированной информации netflow

Libpcap

В первом случае копия пакета, проходящего через интерфейс, после прохождения фильтра (man pcap-filter) может быть запрошена клиентской программой на сервере, написанной с использованием данной библиотеки. Пакет поступает вместе с заголовком 2го уровня (Ethernet). Можно ограничить длину захватываемой информации (если нас интересует только информация из его заголовка). Примерами таких программ могут быть tcpdump и Wireshark . Существует реализация libpcap под Windows . В случае применения трансляции адресов на ПК-маршрутизаторе такой перехват можно осуществлять только на его внутреннем интерфейсе, подключенном к локальным пользователям. На внешнем интерфейсе, после трансляции, IP-пакеты не содержат информации о внутренних хостах сети. Однако при таком способе невозможно учесть трафик, создаваемый самим сервером в сети Интернет (что важно, если на нем работают веб– или почтовый сервис).

Работа libpcap требует поддержки со стороны операционной системы, что в настоящее время сводится к установке единственной бибилиотеки. При этом прикладная (пользовательская) программа, осуществляющая сбор пакетов, должна:

- открыть необходимый интерфейс

- указать фильтр, через который пропускать принятые пакеты, размер захватываемой части (snaplen), размер буфера,

- задать параметр promisc, который переводит сетевой интерфейс в режим захвата вообще всех проходящих мимо пакетов, а не только адресованных MAC-адресу этого интерфейса

- установить функцию (callback), вызываемую на каждый принятый пакет.

При передаче пакета через выбранный интерфейс, после прохождения фильтра эта функция получает буфер, содержащий Ethernet, (VLAN), IP и т.д. заголовки, общим размером до snaplen. Поскольку библиотека libcap копирует пакеты, заблокировать их прохождение при ее помощи невозможно. В таком случае программе сбора и обработки трафика придется использовать альтернативные методы, например вызов скрипта для помещения заданного IP-адреса в правило блокировки трафика.

Межсетевой экран

Захват данных, проходящих через межсетевой экран, позволяет учесть и трафик самого сервера, и трафик пользователей сети, даже при работе трансляции адресов. Главное в этом случае – правильно сформулировать правило захвата, и поставить его в нужное место. Данным правилом активируется передача пакета в сторону системной библиотеки, откуда приложение учета и управления трафиком может его получить. Для ОС Линукс в качестве межсетевого экрана применяют iptables, а средства перехвата – ipq, netfliter_queue или ulog . Для OC FreeBSD – ipfw с правилами типа tee или divert . В любом случае механизм межсетевого экрана дополняется возможностью работы с пользовательской программой следующим способом:

- Пользовательская программа - обработчик трафика регистрирует себя в системе, используя системный вызов, или библиотеку.

- Пользовательская программа или внешний скрипт устанавливает правило в межсетевой экран, “заворачивающее” выбранный трафик (согласно правилу) вовнутрь обработчика.

- На каждый проходящий пакет обработчик получает его содержимое в виде буфера памяти (с заголовками IP и т.д. После обработки (учёта) программе необходимо также сообщить ядру операционной системы, что делать далее с таким пакетом - отбросить или передать далее. Как вариант, возможно передать ядру видоизмененный пакет.

Поскольку IP-пакет не копируется, а пересылается в программное обеспечение для анализа, становится возможным его «выброс», а следовательно, полное или частичное ограничение трафика определенного типа (например, до выбранного абонента локальной сети). Однако в случае, если прикладная программа перестала отвечать ядру о своем решении (зависла, к примеру), трафик через сервер просто блокируется.

Необходимо отметить, что описанные механизмы при существенных объемах передаваемого трафика создают избыточную нагрузку на сервер, что связано с постоянным копированием данных из ядра в пользовательскую программу. Этого недостатка лишен метод сбора статистики на уровне ядра ОС, с выдачей в прикладную программу агрегированной статистики по протоколу NetFlow .

Netflow

Этот протокол был разработан фирмой Cisco Systems для экспорта информации о трафике с маршрутизаторов с целью учета и анализа трафика. Наиболее популярная сейчас версия 5 предоставляет получателю поток структурированных данных в виде UDP-пакетов, содержащих информацию о прошедшем трафике в виде так называемых flow records:

Объем информации о трафике меньше самого трафика на несколько порядков, что особенно актуально в больших и распределенных сетях. Конечно же, блокировать передачу информации при сборе статистики по netflow невозможно (если не использовать дополнительные механизмы).

В настоящее время становится популярным дальнейшее развитие этого протокола – версия 9, основанная на шаблонной структуре flow record, реализации для устройств других производителей (sFlow). Недавно был принят стандарт IPFIX, который позволяет передавать статистику и по протоколам более глубоких уровней (например, по типу приложения).

Реализация netflow-источников (агентов, probe) доступна для ПК-маршрутизаторов, как в виде работающих по описанных выше механизмам утилит (flowprobe, softflowd), так и непосредственно встроенных в ядро ОС (FreeBSD: ng_netgraph , Linux: ). Для программных маршрутизаторов поток статистики netflow можно принимать и обрабатывать локально на самом маршрутизаторе, или отправлять по сети (протокол передачи – поверх UDP) на принимающее устройство (коллектор).

Программа - коллектор может собирать сведения от многих источников сразу, имея возможность различать их трафик даже при пересекающихся адресных пространствах. При помощи дополнительных средств, таких как nprobe возможно также проводить дополнительную агрегацию данных, раздвоение потоков или конвертацию протоколов, что актуально при управлении большой и распределенной сетью с десятками маршрутизаторов.

Функции экспорта netflow поддерживают маршрутизаторы Cisco Systems, Mikrotik, и некоторые другие. Аналогичный функционал (с другими протоколами экспорта) поддерживается всеми крупными производителями сетевого оборудования.

Libpcap “снаружи”

Немного усложним задачу. Что, если ваше устройство доступа – аппаратный маршрутизатор другого производителя? Например, D-Link, ASUS, Trendnet и т.д. На нем, скорее всего, невозможно поставить дополнительное программное средство съема данных. Как вариант – интеллектуальное устройство доступа у вас есть, но настроить его не представляется возможным (нет прав, или оно управляется вашим провайдером). В таком случае можно собирать информацию о трафике непосредственно в точке стыка устройства доступа с внутренней сетью, пользуясь «аппаратными» средствами копирования пакетов. В таком случае непременно потребуется отдельно стоящий сервер с выделенной сетевой картой для приема копий Ethernet-пакетов.Сервер должен использовать механизм сбора пакетов по методу libpcap, описанному выше, и наша задача - на вход выделенной для этого сетевой карты подать поток данных, идентичный выходящему из сервера доступа. Для этого можно использовать:

- Ethernet – хаб (hub): устройство, просто пересылающее пакеты между всеми своими портами без разбора. В современных реалиях его можно найти где-нибудь на пыльном складе, и применять такой метод не рекомендуется: ненадежно, низкая скорость (хабов на скорости 1 Гбит/с не бывает)

- Ethernet – коммутатор с возможностью зеркалирования (мирроринга, SPAN портов . Современные интеллектуальные (и дорогие) коммутаторы позволяют копировать на указанный порт весь трафик (входящий, выходящий, оба) другого физического интерфейса, VLANа, в том числе удаленного (RSPAN)

- Аппаратный раздвоитель , который может потребовать установки для сбора двух сетевых карт вместо одной – и это помимо основной, системной.

Естественно, вы можете настроить SPAN-порт и на самом устройстве доступа (маршрутизаторе), если оно это позволяет – Cisco Catalyst 6500, Cisco ASA. Вот пример такой конфигурации для коммутатора Cisco:

monitor session 1 source vlan 100 ! откуда берем пакеты

monitor session 1 destination interface Gi6/3! куда выдаем пакеты

SNMP

Что, если маршрутизатора под нашим контролем нет, с netflow связываться нет желания, нас не интересуют детали трафика наших пользователей. Они просто подключены в сеть через управляемый коммутатор, и нам надо просто грубо оценить объем трафика, приходящегося на каждый из его портов. Как вы знаете, сетевые устройства с возможностью удаленного управления поддерживают, и могут отобразить счетчики пакетов (байт), проходящих через сетевые интерфейсы. Для их опроса правильно будет использовать стандартизованный протокол удаленного управления SNMP . При помощи его можно достаточно просто получить не только значения указанных счетчиков, но также другие параметры, такие как имя и описание интерфейса, видимые через него MAC-адреса, и другую полезную информацию. Это делается как утилитами командной строки (snmpwalk), графическими SNMP-браузерами, так и более сложными программами мониторинга сети (rrdtools , cacti , zabbix , whats up gold и т.д.). Однако, данный метод имеет два существенных недостатка:- блокировка трафика может производиться только путем полного отключения интерфейса, при помощи того же SNMP

- счетчики трафика, снимаемые по SNMP, относятся к сумме длин Ethernet-пакетов (причем unicast, broadcast и multicast по-отдельности), в то время как остальные описанные ранее средства дают величины относительно IP-пакетов. Это создает заметное расхождение (особенно на коротких пакетах) из-за оверхеда, вызванного длиной Ethernet-заголовка (впрочем, с этим можно приближенно бороться: L3_байт = L2_байт - L2_пакетов*38).

VPN

Отдельно стоит рассмотреть случай доступа пользователей к сети путем явного установления соединения к серверу доступа. Классическим примером может служить старый добрый dial-up, аналогом которого в современном мире являются VPN-службы удаленного доступа (PPTP, PPPoE, L2TP, OpenVPN, IPSEC)

Устройство доступа не только маршрутизирует IP-трафик пользователей, но также представляет из себя специализированный VPN-сервер, и терминирует логические туннели (часто зашифрованные), внутри которых передается пользовательский трафик.

Для учета такого трафика можно пользоваться как всеми средствами, описанными выше (и для глубокого анализа по портам/протоколам они хорошо подходят), так и дополнительными механизмами, которые предоставляют средства управления VPN-доступом. В первую очередь речь пойдет о протоколе RADIUS . Его работа – достаточно сложная тема. Мы же кратко упомянем, что контролем (авторизацией) доступа к VPN-серверу (RADIUS-клиенту) управляет специальное приложение (RADIUS-сервер), имеющее за собой базу (текстовый файл, SQL, Active Directory) допустимых пользователей с их атрибутами (ограничения по скорости подключения, назначенные IP-адреса). Помимо процесса авторизации, клиент периодически передает серверу сообщения аккаунтинга, информацию о состоянии каждой текущей работающей VPN-сессии, в том числе счетчики переданных байт и пакетов.

Заключение

Сведем все описанные выше методы сбора информации о трафике воедино:

Подведем небольшой итог. На практике существует большое количество методов присоединения управляемой вами сети (с клиентами или офисными абонентами) к внешней сетевой инфраструктуре, с использованием ряда средств доступа – программных и аппаратных маршрутизаторов, коммутаторов, VPN-серверов. Однако практически в любом случае можно придумать схему, когда информация о переданном по сети трафике может быть направлена на программное или аппаратное средство его анализа и управления. Возможно также, что это средство позволит осуществлять обратную связь с устройством доступа, применяя интеллектуальные алгоритмы ограничения доступа для отдельных клиентов, протоколов и прочего.

На этом закончу разбор матчасти. Из неразобранных тем остались:

- как и куда попадают собранные данные о трафике

- программное обеспечение для учета трафика

- чем отличается биллинг от простой “считалки”

- как можно накладывать ограничение на трафик

- учёт и ограничение посещенных веб-сайтов