Ваше подключение не защищено yandex что делать. Ошибка Google Chrome – ваше подключение не защищено

В отличие от точек доступа, принадлежащих компаниям, которые, как правило, находятся под защитой, весьма вероятно, что соседский домашний роутер сконфигурирован некорректно.

В отличие от точек доступа, принадлежащих компаниям, которые, как правило, находятся под защитой, весьма вероятно, что соседский домашний роутер сконфигурирован некорректно. Термин «соседский» здесь упоминается в том смысле, что для успешного взлома необходимо быть в непосредственной близости от жертвы (что, в общем, не проблема, если у вас есть внешняя антенна). В последнее время появилось множество утилит (типа «Wifite»), при помощи которых проникнуть внутрь близлежащей Wi-Fi сети может даже злоумышленник без особой квалификации. Скорее всего, и среди ваших соседей найдутся такие, которые используют плохо сконфигурированную точку доступа. Кстати, чтобы проникнуть в сеть, вовсе не обязательно руководствоваться злонамеренными целями, а просто ради любопытства. Кроме того, ознакомившись с методами взлома, вы сможете защитить собственную Wi-Fi сеть.

Перечень используемых утилит :

Получение пароля к точке доступа

Выбор того или иного метода атаки зависит от конфигурации Wi-Fi сети жертвы. Каждый стандарт безопасности имеет свои уязвимости, которые может использовать злоумышленник.

Открытые хотспоты

Открытые точки доступа, хотя и редко, но все же встречаются, что свидетельствует либо о «щедрости» по отношению к соседям, либо полной безграмотности в вопросах безопасности (или оба этих фактора). Считается, что пользователи с неограниченным каналом чаще других оставляют свои роутеры незащищенными.

Схема атаки: в открытых Wi-Fi сетях пакеты не шифруются, и каждый может перехватить весь трафик (HTTP, почта, FTP). В нашем случае мы перехватываем трафик на канале 1 при помощи утилиты ‘Airodump-ng’, а затем проводим анализ в Wireshark.

Рисунок 1: Команда для перехвата трафик по каналу 1 в незащищенной сети

В результате анализа мы выяснили, что пользователь подключался к банковскому счету.

Рисунок 2: Анализ перехваченного трафика в Wireshark

Однако маловероятно, что сервисы банка будут работать через незащищенный протокол (HTTP, FTP, SMPT и т. д) из-за опасности, как в случае выше, использования сервиса через незащищенную Wi-Fi сеть.

Способы защиты: никогда не оставляйте точку доступа «открытой» или незащищенной. Настройте роутер на использование сложного WPA2-ключа (об этом говорится далее). Если по каким-то причинам вы хотите использовать открытую точку доступа, используйте расширение к браузеру .

IV-коллизии в WEP

WEP – устаревший стандарт безопасности, который из-за IV-коллизий уязвим к статическим атакам. WEP создает ложное чувство безопасности, и после появления WPA2, трудно представить, что кто-то захочет использовать устаревшие алгоритмы.

Схема атаки: схемы атак на протокол WEP освящены в несметном количестве статей. Мы не будем вдаваться в детали, а просто отошлем вас на эту страницу .

Способы защиты: вместо WEP пользуйтесь WPA2 или AES.

Подбор WPS PIN

WPS PIN – восьмизначное число, привязанное к роутеру. Если WPA-пароль уязвим к атаке по словарю, пользователь может установить сложный WPA-пароль и, чтобы не запоминать длинную парольную фразу, включить WPS. После передачи корректного WPS PIN роутеру, далее клиенту передается информация о настройках, включая WPA-пароль.

Брутфорс WPS PIN

Стандарт WPS был реализован некорректно: во-первых, последняя цифра PIN’а – это контрольная сумма, а значит, эффективный размер WPS PIN только 7 цифр. Более того, регистратор (роутер) проверяет PIN двумя частями. Это означает, что первая часть, состоящая из 4-х цифр, имеет 10000 возможных комбинаций, а вторая, состоящая из 3-х цифр, - 1000 комбинаций. То есть, злоумышленнику для подбора PIN в худшем случае потребуется 11000 попыток, что весьма немного. Экспериментируя с прямым перебором, при помощи утилиты ‘reaver’ нам удалось подобрать WPS PIN в течение 6 часов.

Рисунок 3: Процесс перебора WPS PIN

Способы защиты: обновите прошивку у своего роутера. В новой версии должна появиться функция блокировки после нескольких неудачных попыток ввода PIN (WPS lockout policy). Если в вашем роутере подобная функция отсутствует, просто отключите WPS.

Другие способы получения WPS PIN

Если злоумышленник узнает PIN соседского роутера, эффективность дальнейших манипуляций возрастает многократно и, самое главное, не потребуется много времени.

Схема атаки: Как хакер (или ваш сосед) может узнать WPS PIN? Обычно PIN написан на подложке роутера, который злоумышленник может рассмотреть во время «дружеского» визита. Кроме того, точка доступа на некоторое время может оставаться «открытой», в то время когда пользователь настраивает роутер или обнуляет настройки до заводских. В этом случае злоумышленник может быстро подключиться к роутеру, зайти в панель настроек (используя стандартные учетные данные) и узнать WPS PIN.

Рисунок 4: PIN роутера

Как только злоумышленник узнал PIN, получение WPA-пароля происходит в течение нескольких секунд.

Способы защиты: соскребите PIN с подложки роутера и не оставляйте точку доступа «открытой» ни на одну секунду. Более того, в современных роутерах можно менять WPS PIN в панели настроек (периодически меняйте PIN).

Рисунок 5: Функция генерации нового PIN’а

Атака по словарю на WPA Handshake

Если вы используете сложные WPA-пароли, можете не беспокоиться об атаках по словарю. Однако время от времени некоторые пользователи упрощают себе жизнь и используют в качестве пароля слово из словаря, что приводит к успешной атаке по словарю на WPA 4-way handshake.

Схема атаки: злоумышленник перехватывает WPA 4-way handshake между клиентом и точкой доступа. Затем при помощи атаки по словарю из WPA handshake извлекается пароль в чистом виде. Более подробно про данные виды атак можно ознакомиться на этой странице .

Способы защиты: используйте сложные пароли с цифрами, буквами в обоих регистрах, специальными символами и т. д. Никогда не используйте в качестве номера телефонов, дату рождения и другую общеизвестную информацию.

Фишинг через Wi-Fi

Если все предыдущие методы не сработали, на сцену выходит старая добрая социальная инженерия. По сути, фишинг – это один из видов с социальной инженерии, когда пользователя посредством обманных трюков заставляют рассказать о пароле для точки доступа.

Схема атаки: обычно фишинговые атаки осуществляются через электронную почту, но в случае с Wi-Fi даже самый наивный пользователь подозрительно отнесется к просьбе сообщить WPA-пароль в письме. Чтобы атака была более эффективной, злоумышленники обычно заставляют пользователя подключиться к фальшивой точке доступа.

WiFiPhisher – утилита, написанная на phython, как раз помогает в реализации вышеупомянутого метода. Вначале происходит тюнинг компьютера злоумышленника: настройка HTTP- и HTTPS- серверов, поиск беспроводных интерфейсов (wlan0 и wlan1), переключение одного из этих интерфейсов в режим мониторинга и выделение дополнительных IP-адресов при помощи DHCP-служб.

Рисунок 6: Процесс настройки системы злоумышленника

Затем WiFiPhisher выводит список точек доступа жертвы, одну из которых злоумышленник выбирает для атаки.

Рисунок 7: Перечень точек доступа жертвы

После того как злоумышленник выбрал один из элементов перечня, утилита клонирует ESSID и пытается вывести из строя оригинальную точку доступа, поскольку злоумышленнику нужно добиться, что жертва повторно залогинилась уже на поддельную точку доступа. Если не удастся отсоединить пользователей от оригинальной точки доступа или злоумышленник находится слишком далеко от жертвы, атака не сработает, поскольку ни один из пользователей не сможет соединиться с поддельной точкой доступа.

Когда жертва соединяется с поддельной точкой доступа, злоумышленнику сообщается, что клиенту выделен IP-адрес. На рисунке ниже мы видим, что к поддельной точке доступа подсоединилось устройство на базе Android.

Рисунок 8: Жертва подсоединилась к точке доступа, контролируемой злоумышленником

После того как жертва подсоединиться к поддельной точке доступа и попытается зайти на веб-страницу, HTTP- или HTTPS-сервер злоумышленника выдаст фишинговую страницу. Например, если Android-клиент сделает запрос к сайту www.google.com , вместо поисковой строки появится следующая страница:

Рисунок 9: Один из вариантов фишинговой страницы

Злоумышленник оповещается о том, что жертва попыталась зайти на веб-сайт и была перенаправлена на поддельную страницу.

Рисунок 10: Уведомление о запросе

Наступает момент истины: либо жертва заподозрит неладное и разорвет соединение, либо введет WPA-пароль. После введения пароля жертва будет перенаправлена на другую страницу.

Рисунок 11: Страница, на которую перенаправляется жертва после ввода пароля

Пароль, введенный жертвой, отобразится в консоли злоумышленника:

Рисунок 12: Пароль, введенный жертвой

Как правило, пользователь вводит пароль по одной из следующих причин:

1. Пользователь предполагает, что происходит подключение к легитимной точке доступа.

2. Фишинговая страница очень похожа на страницу, выдаваемую роутером жертвы.

3. Пользователь хочет подключиться к открытой точке доступа с тем же ESSID.

Способы защиты: тщательно перепроверяйте все страницы, где нужно ввести пароль. Никогда не вводите WPA-пароль на подозрительных страницах.

Как только злоумышленник получил пароль к точке доступа, следующий пункт назначения – панель настроек роутера.

Стандартные учетные записи: многие пользователи не изменяют стандартные учетные записи для доступа к настройкам роутера, которые можно легко найти в интернете. Доступ к настройкам роутера дает злоумышленнику еще больше привилегий при управлении сетью.

Получение PIN и других паролей: после получения доступа к панели настроек злоумышленник переписывает WPS PIN и другие скрытые пароли для дальнейшего использования. Достать пароли, скрытые за звездочками, проще простого. Например, чтобы достать пароли к учетным записям ‘admin’ и ‘user’ можно использовать функцию ‘Inspect element’ в браузере Chrome.

Рисунок 13: Получение паролей, скрытых за звездочками, через функцию ‘Inspect element’

Расширение сферы влияния : после получения доступа к локальной сети злоумышленник начинает собирать информацию о клиентах, службах, портах и т. д. Это позволяет хакеру найти потенциально уязвимые системы, находящиеся в том же сегменте сети.

Рисунок 14: Поиск уязвимостей на других клиентах в сети

Манипуляции с DNS: в панели настроек роутера злоумышленник легко может изменить настройки DNS так, чтобы клиенты, использующие банковские сервисы, перенаправлялись на поддельные страницы.

Закрепление в системе: после получения первичного доступа, злоумышленник непременно захочет закрепиться в вашей системе, даже если вы сменили пароль или другие настройки безопасности. Один из способов закрепиться в системе – сохранить WPS PIN (см. Рисунок 5). Более продвинутый хакер установит трояна в прошивку роутера, что позволит при помощи мастер-пароля получать доступ к Wi-Fi сети. Данная схема реализуется следующим образом. В прошивку DD-WRT с открытым исходным кодом, подходящую ко многим моделям, добавляется троян или мастер-пароль, после чего прошивка обновляется через панель настроек роутера.

Рисунок 15: Обновление прошивки в панели настроек

Заключение

Цель данной статьи – не сподвигнуть вас ко взлому Wi-Fi сети соседа, а рассказать о наиболее распространенных уязвимостях в настройках Wi-Fi, при помощи которых злоумышленник может проникнуть в вашу сеть.

Существует распространенное мнение: «Поскольку у меня неограниченный канал, меня не особо волнует, что кто-то получит доступ к моей системе» .

В некоторых случаях подобная щедрость заслуживает внимания, однако часто ваш «толстый» канал не является главной целью злоумышленника. Примечателен случай , когда некто попытался подставить своих соседей после взлома WEP-ключа и использования соседской сети для доступа детским порнографическим сайтам. Поскольку доступ осуществляется через вашу сеть, полиция при расследовании придет именно к вам и не факт, что вы докажете свою невиновность. Производители роутеров спроектировали панели настроек максимально удобными. Используйте средства безопасности по максимуму, чтобы огородить себя от проникновения со стороны соседей.

2. Nikita Borisov, Ian Goldberg, and David Wagner. isaac.cs.berkeley.edu. .

Бывает такая ситуация, когда при попытке доступа к нужному ресурсу, например, из поисковой системы, браузер Google Chrome отображает уведомление типа «Ваше подключение не защищено. Злоумышленники могут пытаться похитить ваши данные с веб-сайта». Эта ошибка имеет множество источников и, соответственно, множество решений.

Почему подключение не защищено

Дело в том, что на ресурсе, к которому вы хотели получить доступ, используется защищенный протокол HTTPS — надстройка над HTTP. HTTPS шифрует данные, передаваемые серверу, для того чтобы их невозможно было похитить. Для работы HTTPS необходимы определенные условия, несоблюдение которых влечет появление ошибок. Диапазон возможных причин появления уведомлений очень широк: от неверно выставленной даты, необходимой для корректной работы HTTPS, до блокировки подключения антивирусом.

Посмотреть, используется ли HTTPS, можно нажав на значок слева от адреса сайта. Если там изображена пиктограмма замка и слово «Защищено», то ресурс передает трафик по протоколу HTTPS, для примера, одна из самых популярных социальных сетей — «Вконтакте».

Причина 1: неправильная дата

Код ошибки в таком случае NET::ERR_CERT_DATE_INVALID.

Если дата на вашем компьютере не соответствует действительности, то необходимо ее исправить.

Давайте посмотрим как это делается.

- Нажмите на дату в области уведомлений (справа внизу) и нажмите «Изменение настроек времени и даты»

- Выберите «Изменить дату и время» .

- Настройте текущую дату и нажмите «ОК» .

Если после каждой перезагрузки у вас изменяется дата в системе, то вполне возможно, что элемент питания в материнской плате вышел из строя!

Причина 2: непроверенный сертификат

В таком случае кодом ошибки является NET::ERR_CERT_WEAK_SIGNATURE_ALGORITHM.

Не все сайты, которые используют HTTPS, сертифицируются у проверенных издателей или используют современные алгоритмы шифрования. Некоторые используют бесплатные версии сертификатов, которые, зачастую, распознаются хромом как «нежелательные». Чтобы перейти на «небезопасный» сайт (на свой страх и риск) необходимо нажать на «Дополнительные»

.

Будьте внимательны при переходе на подобные сайты, контент там может быть небезопасным!

Причина 3: блокировка антивирусом

Если у вас установлен антивирус, то он может стать причиной блокировки сайта с потенциально опасным содержимым. Вот как это происходит в NOD32.

Для того, чтобы временно обойти блокировку, нужно отключить антивирус. Делается это следующим образом: нажмите ПКМ на иконку антивируса, и выберите пункт «Временно отключить защиту» , затем нажмите «Да» , укажите период отключения и кликните «ОК» .

Причина 4: блокирующие расширения

Если у вас установлены расширения, то какое-то из них может блокировать доступ к сайту, например «Kaspersky Protection». Для того, чтобы узнать кто блокирует доступ, необходимо методом проб и ошибок по одному отключать расширения и тем самым вычислить «виновника».

Нажмите на троеточие в правом верхнем углу браузера, наведите мышку на «Дополнительные инструменты» и выберите «Расширения» .

После этого попробуйте отключать расширения (кликнув на галочку возле «Включено» ) по одному и обновлять блокируемую страницу.

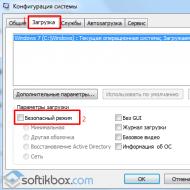

Причина 5: недостающие обновления

Проверьте версию сервис пака (SP) вашей системы. Для этого нажмите ПКМ на «Мой компьютер» в выпадающем меню выберите «Свойства» и посмотрите какой SP у вас установлен. HTTPS нуждается в последнем service pack для систем XP и Server 2003.

Если у вас установлена Windows XP, то необходимо наличие пакета обновлений SP3.

Скачать пакет обновления SP3 для Windows XP

Если у вас установлена Windows Server 2003, то необходимо наличие пакета обновлений SP2.

Скачать пакет обновления SP3 для Windows Server 2003

Причина 6: неправильная работа браузера

Если ни одно из вышеупомянутых решений вам не помогло, то в качестве радикального метода можно удалить и заново поставить браузер. Чтобы это сделать, нужно:

- Нажать «Пуск» , выбрать «Панель управления» .

- Кликнуть по «Удаление программы» .

- Найти строку с браузером от Google и дважды нажать «Удалить» .

- Теперь осталось скачать и установить браузер заново.

Cкачать браузер Гугл Хром

Заключение

В данной статье мы проанализировали множество источников уведомления «Ваше подключение не защищено злоумышленники могут пытаться похитить ваши данные с веб-сайта». Варианты решений, описанные в нашей статье, помогут вам справиться с данной ошибкой в большинстве случаев. Однако, если все таки ни одно решение не помогло — создайте новую ветку с описанием вашей ошибки на официальном сайте продуктов Google .

Уже неоднократно было сказано, что браузеры - это основной инструмент для работы в интернете. И также неоднократно повторялось, что сегодня есть достаточно большое количество . Некоторые браузеры являются весьма популярными, а некоторые являются весьма посредственными. В список популярных браузеров можно смело внести такой браузер, как . Сегодня мы разберем весьма частую ошибку, которая встречается в данном браузере.

Представьте такую ситуацию. Вы пользуетесь регулярно браузером Google Chrome и все работает нормально. Но вот в один случайный момент, при переходе на какой-нибудь сайт, страница сайта не загружается, а вместо этого появляется ошибка. Вместо привычного вам сайта в окне браузера вы увидите следующий текст: "Ваше подключение не защищено ". И под этой записью есть еще запись, в которой говорится, что злоумышленники могут похитить ваши данные.

Как же могла появиться такая ошибка в браузере Google Chrome? На самом деле причин возникновения этого несколько. Давайте рассмотрим их.

Проблема данного рода связана с сертификатами сайта. Они могут быть выпущены от непроверенного автора или же могу быть устаревшими. Кстати, одна из причин появления ошибки "Ваше подключение не защищено" - это некорректно выставленные дата и время на вашем компьютере. Неправильные дата и время влияют на сертификаты. Например, дата окончания сертификатов не совпадает с датой на вашем компьютере.

Ошибка "Ваше подключение не защищено" может появляться на некоторых сайтах и это вполне нормально. Так как сертификаты сайты действительно могут быть непроверенными или же они устарели. Но если ошибка подобного характера появляется практически на всех сайтах, которые вы открываете, то здесь дело будет в другом. Вот несколько рекомендаций, которые помогут вам устранить эту ошибку.

Очень часто ошибку подобного плана встречается в браузере Google Chrome, установленном в операционной системе Windows XP. Если вы относитесь к этому случаю (и у вас 32-битная версия ОС), то проверьте наличие пакета обновлений 3 (SP3). В случае если у вас 64-битная версия Windows XP, то необходимо проверить пакет обновлений 2 (SP2). Оба эти пакеты обновлений можно скачать на официальном сайте компании Майкрософт. Расположен он по адресу microsoft.com .

Причиной появления ошибки "Ваше подключение не защищено" может являться ваш антивирус или одно из расширений браузера. Если проблема связана с антивирусом, то в нем необходимо отключить функцию защиты или сканирования HTTPS.

Для того чтобы проверить причастность расширений к данной проблеме, нужно открыть браузер Google Chrome в режиме инкогнито. Предварительно вам нужно отключить работу всех расширений в режиме инкогнито. Делается это все в настройках браузера. Дальше все крайне просто: если в проблема не появляется, то виновато одно из расширений и, следовательно, его необходимо удалить.

Все таки наиболее чаще ошибка типа "Ваше подключение не защищено" появляется, когда на вашем компьютере неправильно выставлено время и дата. Поэтому, прежде чем переходить к другим способам решения этой проблемы, проверьте дату и время на компьютере.

Даже в таком популярном браузере, как Google Chrome могут возникать ошибки. Но любые ошибки можно устранить. Ошибка вида "Ваше подключение не защищено" является тому подтверждением.

При переходе на некоторые веб-ресурсы пользователи браузера Google Chrome могут столкнуться с тем, что доступ к ресурсу был ограничен, и вместо запрашиваемой страницы на экране отображается сообщение «Ваше подключение не защищено». Сегодня мы разберемся, каким образом можно устранить подобную проблему.

Разработчики большинства веб-обозревателей прикладывают все усилия, чтобы обеспечить своим пользователям безопасный веб-серфинг. В частности, если браузер Google Chrome заподозрит неладное, то на вашем экране отобразится сообщение «Ваше подключение не защищено».

Подобная проблема означает лишь то, что у запрашиваемого сайта проблемы с сертификатами. Данные сертификаты нужны в том случае, если веб-сайт использует защищенное подключение HTTPS, а это на сегодняшний день подавляющее большинство сайтов.

При переходе на веб-ресурс Google Chrome в обаятельном порядке проверяет не только наличие у сайта сертификатов, но и сроки их действия. И если у сайта имеется сертификат с истекшим сроком действий, то, соответственно, доступ к сайту будет ограничен.

Как убрать сообщение «Ваше подключение не защищено»?

Прежде всего хочется оговориться, что каждый уважающий себя сайт всегда имеет актуальные сертификаты, т.к. только таким образом может быть гарантирована безопасность пользователей. Устранять проблемы с сертификатами можно только в том случае, если вы на все 100% уверены в безопасности запрашиваемого сайта.

Способ 1: установка верных даты и времени

Часто при переходе на безопасный сайт сообщение «Ваше подключение не защищено» может возникнуть из-за того, что на вашем компьютере установлены неправильные дата и время.

Устранить проблему достаточно просто: для этого лишь достаточно изменить дату и время в соответствии с текущими. Для этого щелкните левой кнопкой мыши по времени в трее и в отобразившемся меню щелкните по кнопке «Параметры даты и времени» .

Желательно, чтобы у вас была активирована функция автоматического задания даты и времени, тогда система сможет настроить данные параметры с высокой точностью. Если же это невозможно, задайте данные параметры вручную, но на этот раз, чтобы дата и время соответствовали текущему моменту для вашего часового пояса.

Способ 2: отключение блокирующих расширений

Различные VPN-расширения запросто могут провоцировать неработоспособность некоторых сайтов. Если у вас установлены расширения, которые, например, позволяют получить доступ к заблокированным сайтам или сжимают трафик, то попробуйте их отключить и проверить работоспособность веб-ресурсов.

Чтобы отключить расширения, щелкните по кнопке меню браузера и в отобразившемся списке перейдите к пункту «Дополнительные инструменты» – «Расширения» .

На экране отобразится список расширений, где вам потребуется отключить все дополнения, которые связаны с параметрами интернет-соединения.

Способ 3: устаревшая версия Windows

Данная причина неработоспособности веб-ресурсов не касается пользователей Windows 10, т.к. в ней отключить автоматическую установку обновлений не представляется возможным.

Однако, если у вас более младшая версия ОС, и вы отключили автоматическую установку обновлений, то вам следует обязательно проверить наличие новых обновлений. Выполнить проверку обновлений можно в меню «Панель управления» – «Центр обновления Windows» .

Способ 4: устаревшая версия браузера или сбой в работе

Проблема может заключаться и в самом браузере. Прежде всего, вам потребуется проверить наличие обновлений для браузера Google Chrome. Так как мы прежде уже рассказывали об обновлении Google Chrome, то на данном вопросе останавливаться не будем.