Подключение по рдп через интернет. RDP

Remote Desktop Protocol или попросту RDP предоставляет возможность пользователю получить доступ к удаленному компьютеру без непосредственного контакта с ним. Это означает, что любой желающий может видеть все файлы на десктопе, запускать их, работать с ними так, будто сидит прямо за компьютером. Единственный нюанс – работа через данный протокол всегда будет ограничена скоростью интернета. Перед работой с данной технологией необходимо заранее активировать ее на том устройстве, через которое вы будете заходить в удаленный лэптоп.

Настройка доступа к удаленному рабочему столу

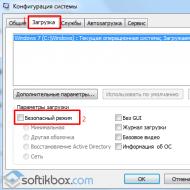

Как настроить rdp для windows 7? Нет ничего проще! Зайдите в меню «Пуск» – «Панель управления». Далее выбирайте «Система и безопасность» – «Система». После этого вы увидите пункт «Настройка удаленного доступа», жмите на него. Следом появится окошко, в котором необходимо будет поставить галочку напротив «Разрешать подключения от компьютеров с любой версией удаленного рабочего стола». Для удобства вашей работы за компьютером не забудьте предварительно правильно .

Настройка клиента для протокола RDP

Прежде всего, давайте разберемся, что такое клиент. Клиент – это такой компонент системы, который посылает запросы серверу. Отмечу, что клиенты для RPD существуют практически в каждой ОС, разумеется, в Windows 7 тоже. Кстати, для данной операционной системы используется встроенное приложение MsTsc.exe.

Итак, чтобы настроить клиент, выполняем следующие несложные шаги. Заходим в «Пуск» – «Выполнить», появляется окно, в котором вводим mstsc и нажимаем «Далее». Чтобы настроить обычный доступ без заданных настроек, вводим в соответствующем поле IP того компьютера, к которому нужен доступ. Далее вы увидите настройки, в которых можно изменить различные параметры, например, звук. Нажимаем «Enter», и всё, настройка закончена!

Дополнительные параметры

К ним относится возможность настроить экран, удаленные звуки, настроить подключение и т.д. Например, возможности экрана редактируются во вкладке «Настройка отображения». Там же можно выбрать разрешение удаленного рабочего стола, его фон, глубину цвета. А как настроить яркость экрана непосредственно на том компьютере за которым вы на данный момент работаете описано в этой

Данная статья открывает цикл статей, посвященных устройству и безопасности протокола RDP. В первой статье этого цикла анализируется устройство, использование и основные технологии, заложенные в данный протокол.

Данная статья открывает цикл статей, посвященных устройству и безопасности протокола RDP. В первой статье этого цикла анализируется устройство, использование и основные технологии, заложенные в данный протокол.

В следующих статьях будут подробно рассмотрены следующие вопросы:

- Работа подсистемы безопасности Remote Desktop

- Формат обмена служебной информацией в RDP

- Уязвимые места сервера терминалов и пути их устранения

- Подбор учетных записей пользователей по RDP протоколу (разработки компании Positive Technologies в данной области)

История появления RDP

Протокол Remote Desktop создан компанией Microsoft для обеспечения удаленного доступа к серверам и рабочим станциям Windows. Протокол RDP рассчитан на использование ресурсов высокопроизводительного сервера терминалов многими менее производительными рабочими станциями. Впервые сервер терминалов (версия 4.0) появился в 1998 году в составе Windows NT 4.0 Terminal Server, на момент написания статьи (январь 2009 года) последней версией терминального сервера является версия 6.1, включенная в дистрибутивы Windows 2008 Server и Windows Vista SP1. В настоящее время RDP является основным протоколом удаленного доступа для систем семейства Windows, а клиентские приложения существуют как для OC от Microsoft, так и для Linux, FreeBSD, MAC OS X и др.

Говоря об истории появления RDP, нельзя не упомянуть компанию Citrix. Citrix Systems в 1990-х годах специализировалась на многопользовательских системах и технологиях удаленного доступа. После приобретения лицензии на исходные коды Windows NT 3.51 в 1995 году эта компания выпустила многопользовательскую версию Windows NT, известную как WinFrame. В 1997 году Citrix Systems и Microsoft заключили договор, по которому многопользовательская среда Windows NT 4.0 базировалась на технологических разработках Citrix. В свою очередь Citrix Systems отказалась от распространения полноценной операционной системы и получала право на разработку и реализацию расширений для продуктов Microsoft. Данные расширения изначально назывались MetaFrame. Права на ICA (Independent Computing Architecture), прикладной протокол взаимодействия тонких клиентов с сервером приложений Citrix, остались за Citrix Systems, а протокол Microsoft RDP строился на базе ITU T.120.

В настоящее время основная конкурентная борьба между Citrix и Microsoft разгорелась в области серверов приложений для малого и среднего бизнеса. Традиционно решения на базе Terminal Services выигрывают в системах с не очень большим количеством однотипных серверов и схожих конфигураций, в то время как Citrix Systems прочно обосновалась на рынке сложных и высокопроизводительных систем. Конкуренция подогревается выпуском облегченных решений для небольших систем компанией Citrix и постоянным расширением функционала Terminal Services со стороны Microsoft.

Рассмотрим преимущества этих решений.

Сильные стороны Terminal Services:

- Простота установки приложений для клиентской части сервера приложений

- Централизованное обслуживание сессий пользователя

- Необходимость наличия лицензии только на Terminal Services

Сильные стороны решений Citrix:

- Простота масштабирования

- Удобство администрирования и мониторинга

- Политика разграничение доступа

- Поддержка корпоративных продуктов сторонних разработчиков (IBM WebSphere, BEA WebLogic)

Устройство сети, использующей Terminal Services

Microsoft предполагает два режима использования протокола RDP:

- для администрирования (Remote administration mode)

- для доступа к серверу приложений (Terminal Server mode)

RDP в режиме администрирования

Данный вид соединения используется всеми современными операционными системами Microsoft. Серверные версии Windows поддерживают одновременно два удаленных подключения и один локальный вход в систему, в то время как клиентские - только один вход (локальный или удаленный). Для разрешения удаленных подключений требуется включить удаленный доступ к рабочему столу в свойствах рабочей станции.

RDP в режиме доступа к серверу терминалов

Данный режим доступен только в серверных версиях Windows. Количество удаленных подключений в данном случае не лимитируется, но требуется настройка сервера лицензий (License server) и его последующая активация. Сервер лицензий может быть установлен как на сервер терминалов, так и на отдельный сетевой узел. Возможность удаленного доступа к серверу терминалов открывается только после установки соответствующих лицензий на License server.

При использовании кластера терминальных серверов и балансировки нагрузки требуется установка специализированного сервера подключений (Session Directory Service). Данный сервер индексирует пользовательские сессии, что позволяет выполнять вход, а также повторный вход на терминальные серверы, работающие в распределенной среде.

Принцип работы RDP

Remote Desktop является прикладным протоколом, базирующимся на TCP. После установки соединения на транспортном уровне инициализируется RDP- сессия, в рамках которой согласуются различные параметры передачи данных. После успешного завершения фазы инициализации сервер терминалов начинает передавать клиенту графический вывод и ожидает входные данные от клавиатуры и мыши. В качестве графического вывода может выступать как точная копия графического экрана, передаваемая как изображение, так и команды на отрисовку графических примитивов (прямоугольник, линия, эллипс, текст и др.). Передача вывода с помощью примитивов является приоритетной для протокола RDP, так как значительно экономит трафик; а изображение передается лишь в том случае, если иное невозможно по каким-либо причинам (не удалось согласовать параметры передачи примитивов при установке RDP -сессии). RDP- клиент обрабатывает полученные команды и выводит изображения с помощью своей графической подсистемы. Пользовательский ввод по умолчанию передается при помощи скан-кодов клавиатуры. Сигнал нажатия и отпускания клавиши передается отдельно при помощи специального флага.

RDP поддерживает несколько виртуальных каналов в рамках одного соединения, которые могут использоваться для обеспечения дополнительного функционала:

- использование принтера или последовательного порта

- перенаправление файловой системы

- поддержка работы с буфером обмена

- использование аудио- подсистемы

Характеристики виртуальных каналов согласуются на этапе установки соединения.

Обеспечение безопасности при использовании RDP

Спецификация протокола RDP предусматривает использование одного из двух подходов к обеспечению безопасности:

- Standard RDP Security (встроенная подсистема безопасности)

- Enhanced RDP Security (внешняя подсистема безопасности)

Standard RDP Security

При данном подходе аутентификация, шифрование и обеспечение целостности реализуется средствами, заложенными в RDP- протокол.

Аутентификация

Аутентификация сервера выполняется следующим образом:

- При старте системы генерируется пара RSA- ключей

- Создается сертификат (Proprietary Certificate) открытого ключа

- Сертификат подписывается RSA- ключом, зашитым в операционную систему (любой RDP -клиент содержит открытый ключ данного встроенного RSA- ключа).

- Клиент подключается к серверу терминалов и получает Proprietary Certificate

- Клиент проверяет сертификат и получает открытый ключ сервера (данный ключ используется в дальнейшем для согласования параметров шифрования)

Аутентификация клиента проводится при вводе имени пользователя и пароля.

Шифрование

В качестве алгоритма шифрования выбран потоковый шифр RC4. В зависимости от версии операционной системы доступны различные длины ключа от 40 до 168 бит.

Максимальная длина ключа для операционных систем Winodws:

- Windows 2000 Server – 56 бит

- Windows XP, Windows 2003 Server – 128 бит

- Windows Vista, Windows 2008 Server – 168 бит

При установке соединения после согласования длины генерируется два различных ключа: для шифрования данных от клиента и от сервера.

Целостность

Целостность сообщения достигается применением алгоритма генерации MAC (Message Authentication Code) на базе алгоритмов MD5 и SHA1.

Начиная с Windows 2003 Server, для обеспечения совместимости с требованиями стандарта FIPS (Federal Information Processing Standard) 140-1 возможно использование алгоритма 3DES для шифрования сообщений и алгоритма генерации MAC, использующего только SHA1, для обеспечения целостности.

Enhanced RDP Security

В данном подходе используются внешние модули обеспечения безопасности:

- TLS 1.0

- CredSSP

Протокол TLS можно использовать, начиная с версии Windows 2003 Server, но только если его поддерживает RDP- клиент. Поддержка TLS добавлена, начиная с RDP -клиента версии 6.0.

При использовании TLS сертификат сервера можно генерировать средствами Terminal Sercives или выбирать существующий сертификат из хранилища Windows.

Протокол CredSSP представляет собой совмещение функционала TLS, Kerberos и NTLM.

Рассмотрим основные достоинства протокола CredSSP:

- Проверка разрешения на вход в удаленную систему до установки полноценного RDP- соединения, что позволяет экономить ресурсы сервера терминалов при большом количестве подключений

- Надежная аутентификация и шифрование по протоколу TLS

- Использование однократного входа в систему (Single Sign On) при помощи Kerberos или NTLM

Возможности CredSSP можно использовать только в операционных системах Windows Vista и Windows 2008 Server. Данный протокол включается флагом Use Network Level Authentication в настройках сервера терминалов (Windows 2008 Server) или в настройках удаленного доступа (Windows Vista).

Схема лицензирования Terminal Services

При использовании RDP для доступа к приложениям в режиме тонкого клиента требуется настройка специализированного сервера лицензий.

Постоянные клиентские лицензии могут быть установлены на сервер только после прохождения процедуры активации, до ее прохождения возможна выдача временных лицензий, лимитированных по сроку действия. После прохождения активации серверу лицензий предоставляется цифровой сертификат, подтверждающий его принадлежность и подлинность. Используя этот сертификат, сервер лицензий может осуществлять последующие транзакции с базой данных Microsoft Clearinghouse и принимать постоянные клиентские лицензии для сервера терминалов.

Виды клиентских лицензий:

- временная лицензия (Temporary Terminal Server CAL)

- лицензия «на устройство» (Device Terminal Server CAL)

- лицензия «на пользователя» (User Terminal Server CAL)

- лицензия для внешних пользователей (External Terminal Server Connector)

Временная лицензия

Данный вид лицензии выдается клиенту при первом подключении к серверу терминалов, срок действия лицензии 90 дней. При успешном входе клиент продолжает работать с временной лицензией, а при следующем подключении сервер терминалов пробует заменить временную лицензию постоянной, при ее наличии в хранилище.

Лицензия «на устройство»

Эта лицензия выдается для каждого физического устройства, подключающегося к серверу приложения. Срок действия лицензии устанавливается случайным образом в промежутке от 52 до 89 дней. За 7 дней до окончания срока действия сервер терминалов пытается обновить лицензию с сервера лицензий при каждом новом подключении клиента.

Лицензия «на пользователя»

Лицензирование «на пользователя» обеспечивает дополнительную гибкость, позволяя пользователям подключаться с различных устройств. В текущей реализации Terminal Services нет средств контроля использования пользовательские лицензий, т.е. количество доступных лицензий на сервере лицензий не уменьшается при подключении новых пользователей. Использование недостаточного количества лицензий для клиентских подключений нарушает лицензионное соглашение с компанией Microsoft. Чтобы одновременно использовать на одном сервере терминалов клиентские лицензии для устройств и для пользователей, сервер должен быть настроен для работы в режиме лицензирования «на пользователя».

Лицензия для внешних пользователей

Это специальный вид лицензии, предназначенный для подключения внешних пользователей к корпоративному серверу терминалов. Данная лицензия не налагает ограничений на количество подключений, однако, согласно пользовательскому соглашению (EULA), сервер терминалов для внешних подключений должен быть выделенным, что не допускает его использования для обслуживания сессий от корпоративных пользователей. Из-за высокой цены данный вид лицензии не получил широкого распространения.

Для сервера лицензий может быть установлена одна из двух ролей:

- Сервер лицензий для домена или рабочей группы (Domain or Workgroup License server)

- Сервер лицензий предприятия (Entire Enterprise License Server)

Роли отличаются способом обнаружения сервера лицензий: при использовании роли Enterprise терминальный сервер выполняет поиск сервера лицензии по каталогу ActiveDirectory, в противном случае поиск выполняется при помощи широковещательного NetBIOS- запроса. Каждый найденный сервер проверяется на корректность при помощи RPC -запроса.

Перспективные технологии Terminal Services

Решения для серверов приложений активно продвигаются компанией Microsoft, расширяется функционал, вводятся дополнительные модули. Наибольшее развитие получили технологии, упрощающие установку приложений и компоненты, отвечающие за работу сервера терминалов в глобальных сетях.

В Terminal Services для Windows 2008 Server введены следующие возможности.

Наверняка сталкивались многие с ситуацией, когда нужно починить родителям компьютер. И причины для починки бывают очень смешные, к примеру компьютер забит программами в автозагрузке. И бегать каждый день к бабушке по таким пустякам очень неудобно, чтобы устранить мелочи на ее компьютере. Это хорошо, если ваши близкие и знакомые рядом, но что делать, если вас просит человек, который в недосягаемости от вас? И тут мы разберем, как подключить удаленный рабочий стол в windows 10, и windows 7 через интернет, собственным способом и через программу Team Viewer, чтобы было меньше бесполезной беготни.

Подключение к удаленному рабочему столу Windows 10

С выходом юбилейным обновлением microsoft добавила родную функцию в Windows 10 для подключения к другому удаленному компьютеру на рабочий стол. Можно подключатся через интернет к другому компьютеру без сторонних программ. Вы можете открыть его с помощью функции поиска для быстрой помощи в меню "Пуск".

Если вы хотите оказать помощь другому человеку по удаленному подключению, то нужно нажать Оказать помощь и передать появившийся код другому. Другой же человек должен нажать Получить помощь и ввести полученный код от первого человека.

Как подключиться к другому компьютеру по локальной сети

В самой операционной системе от Microsoft, есть функция под названием Remote Desktop Protocol (RDP) или Удаленный Рабочий Стол , которая была разработана именно для того, чтобы предложить пользователям возможность подключаться к другому компьютеру со своего компьютера, и иметь доступ к программам и функциям системы. Вот мы эту функцию подключим и настроим.

Примечание: Хочу пояснить, что стандартный способ в windows для удаленного доступа на рабочий стол, подключается только, если компьютеры находятся в одной локальной сети, (по сетке).

Быть точнее способ есть, чтобы подключить RDP через интернет. Для этого нужно пробросить порт маршрутизатора на IP-адрес вашего компьютера, но эти танцы с бубном ни к чему. Получается, что все время будет сбрасываться настройки в зависимости от статического или динамического ип-адреса, и перенастраивать каждый раз очень накладно. Может быть в windows 10, когда-нибудь добавят нормальную функцию удаленного рабочего стола, но пока имеем, что имеем.

Способ 1.

- Нажмите Поиск рядом с меню пуск, или в других версиях windows пуск и поиск.

- 1. Напишите Панель управления.

- 2. Выберите из предлагаемого Панель управления.

- 3. Система и безопасность.

- 4. В открывшимся окне Система.

- 5. В следующим окне нажмите Настройка удаленного доступа.

Способ 2.

- 1. Нажмите Пуск и правой кнопкой мыши на иконку Этот компьютер или в проводнике на белом поле ПКМ и свойства.

- 2. Выберите Дополнительно и в сплывающим меню Свойства .

- 3. В открывшимся окне Настройка удаленного доступа .

Переходим во вкладку Удаленный доступ > ставим галочку Разрешить подключения удаленного помощника к этому компьютеру > ниже выбираем Разрешить удаленные подключения к этому компу и ставим галочку разрешить подключения только с компьютеров, на которых работает удаленный рабочий стол с проверкой подлинности на уровне сети . Так же для дополнительной безопасности, можете Выбрать пользователей , к которым мы хотим разрешить доступ удаленно к компьютеру, и только они могут это сделать.

Запускаем саму утилиту. Нажмите Поиск, и напишите подключение...

Теперь вы должны знать IP-адрес, Имя компа, Пароль компьютера к которому хотите подключиться. Хочу заметить, если подключаться не будет, то вам нужно создать пароль на удаленном компе. IP-адреса, Имя компа и много локальной информации, можно просканировать программой advanced ip scanner .

Подключение к другому компьютеру через интернет (Team Viewer)

Разберем способ, как настроить и подключиться к удаленному рабочему столу windows другого компьютера, через популярную программу Team Viewer. Перейдите на сайт , чтобы скачать саму программу. Установите Team Viewer к себе и удаленный компьютер. Выберите настройки как вы хотите использовать программу.

- 1. Это ваш ID и пароль. Может понадобится, если нужно зайти к вам на рабочий стол с другого компа.

- 2. ID партнера. Должны указать данные другого (удаленного) компьютера. Данные удаленного (второго) компа будут написаны там же, где у вас в пункте 1.

Нажмите кнопку Подключиться к партнеру, после чего выдаст следующее окно, где вы будете должны ввести пароль удаленного партнера.

Многие пользователи очень часто сталкиваются с таким понятием, как RDP-клиент, хотя иногда до конца четко себе не представляют, что это за программы и для чего они нужны. Рассмотрим, что такое RDP-клиент (Windows XP и 7 возьмем в качестве действующей среды операционной системы). В заключение будет представлен список альтернативных приложений.

RDP-клиенты: что это и зачем они нужны

Чтобы определиться с пониманием сути таких программ, нужно просто расшифровать сокращение RDP. По сути, это специальный протокол , позволяющий подключаться к удаленному «Рабочему столу» с любого другого терминала или с мобильного устройства.

Впрочем, говорить только о доступе исключительно к «Рабочему столу» несколько неправильно. Практически любая программа такого типа, будь то RDP-клиент Windows XP, 7 и выше, позволяет получить доступ ко всем функциям и настройкам системы, а также к информации, хранящейся на И производить управление абсолютно всеми доступными параметрами можно с удаленного терминала, смартфона или планшета. Что касается настроек, они очень похожи (если используется, например, «родной» RDP-клиент для Windows 7 или же программный продукт стороннего разработчика).

Предварительное обновление для Windows XP

С настройкой приложений этого типа обычно проблем не возникает, поскольку все процессы максимально автоматизированы. Однако на некоторые нюансы обратить внимание все-таки нужно.

В Windows XP даже при установленном апдейте SP3 предусмотрена версия клиента 6.1. Установить клиент RDP 7.0 можно только в ручном режиме. К сожалению, при загрузке обновления с официального сайта Microsoft часто возникают проблемы, поэтому можно скачать обновление из другого источника. В данном случае имеется в виду пакет обновлений KB969084 (85) с учетом

После загрузки файла, который представлен в исполняемом варианте (EXE), просто запускаем его и ждем окончания процесса обновления. По завершении инсталляции компьютер или ноутбук в обязательном порядке нужно перезагрузить. Версия 7.0 в Windows XP позволит получить удаленный доступ даже к терминалам с десятой версией системы на борту.

Встроенный RDP-клиент для Windows 7: начальная настройка системы

В «семерке» тоже есть собственная программа удаленного доступа. Однако если в XP RDP-клиент можно обновить до версии 7.0, здесь изначально по умолчанию используется модификация 7.1, которая представлена в виде специальной утилиты MsTsc.exe.

Но перед началом настройки следует зайти в «Панель управления» и выбрать раздел «Система». Также доступ может осуществляться через меню свойств компьютера при клике на значке, находящемся на «Рабочем столе».

В левой части имеется раздел настройки удаленного доступа, в котором на соответствующей вкладке нужно поставить галочки напротив строк разрешения данной операции и подключения Дополнительно можно выбрать пользователей, на которых будут распространяться данные правила.

Общие правила настройки

Любой RDP-клиент для Windows можно вызвать стандартной командой mstsc, вводимой в полке консоли «Выполнить» (Win + R).

В окне подключения нужно ввести искомый IP-адрес сервера или терминала, с которым будет осуществляться сеанс связи. После этого система предложит ввести свои учетные данные, а затем произойдет переадресация на удаленный «Рабочий стол».

Для изменения настроек следует развернуть отображение всех параметров при помощи соответствующей кнопки. На вкладке общих настроек можно ввести имя компьютера и установить разрешение для сохранения текущих параметров. Так же просто на соответствующей вкладке настраивается яркость экрана и другие характеристики, с ним связанные. В локальных процессах производится регулировка качества звука, разрешение на использование сочетания клавиш и осуществляется выбор устройств, которые хотелось бы задействовать при подключении (принтеры, факсы и т. д.). На вкладке программ можно выбрать определенное приложение, которое будет запускаться автоматически при установке удаленного доступа. В разделе взаимодействия можно установить собственные параметры скорости соединения. Наконец, в дополнительных настройках можно выставить параметры проверки подлинности сервера.

Изменение параметров ограничения скорости соединения

Но это еще не все. Дело в том, что встроенные RDP-клиенты могут существенно ограничивать скорость доступа к удаленным терминалам (устанавливается лимит скорости обновления).

Изменить настройки можно в редакторе системного реестра, который вызывается командой regedit в меню «Выполнить». Здесь нужно выбрать ветку HKCU и в разделе SOFTWARE найти параметр MinSendInterval. Его значение по умолчанию установлено на 120 мс, но лучше изменить его и поставить 5-10 мс.

Попутно можно поменять значение объема кэша и параметры «пин-коннектора», но лучше их не трогать. А вот для ключа OrderDrawThreshold лучше выставить значение на уровне 1 мс.

Нужно ли менять порт?

Практически все известные RDP-клиенты для корректной работы используют порт 3389. Если по каким-либо причинам он не работает, для начала следует изменить настройки файрволла и создать для порта новое правило и ввести значение порта для протокола TCP.

В некоторых случаях может потребоваться на роутере, где аналогично брэндмауэру создается новое правило с указанием в качестве пробрасываемого порта значения 3389. Для правильной настройки желательно почитать документацию к маршрутизатору.

Альтернативные программы

Далеко не все пользователи согласны, что «родные» RDP-клиенты для Windows являются оптимальным решением для осуществления удаленного доступа. Сегодня таких программ выпускается очень много. Например, очень удобным считается клиент от корпорации Google.

Единственная загвоздка в том, что для его корректной работы необходимо иметь в системе установленную последнюю версию браузера Google Chrome. Зато в настройках он намного проще, а удобство использования выглядит получше, чем у стандартных утилит Windows.

Настроек здесь минимум, но главное условие предоставления доступа состоит в том, чтобы использовать собственную учетную запись сервисов Google. Для владельцев мобильных девайсов с ОС Android на борту это вообще проблемой не является. Зато в итоге управлять компьютером или ноутбуком можно даже с самого простенького смартфона.

Среди остальных утилит стоит отметить следующие:

- FreeRDP.

- Remmina.

- Rdesktop и др.

Заключение

Что именно использовать, советовать сложно, ведь каждая программа имеет свои плюсы и минусы. Однако если провести некое сравнение, можно сделать вывод: нет ничего проще, нежели работать с собственными средствами Windows или установить Chrome Remote Desktop от Google. Но в любом случае предварительную настройку по разрешению или на первой стадии выполнить придется.

Как известно, протокол удаленного рабочего стола (Remote Desktop Protocol или RDP) позволяет удаленно подключаться к компьютерам под управлением Windows и доступен любому пользователю Windows, если у него не версия Home , где есть только клиент RDP, но не хост. Это удобное, эффективное и практичное средство для удаленного доступа для целей администрирования или повседневной работы. В последнее время оно приглянулось майнерам, которые используют RDP для удаленного доступа к своим фермам. Поддержка RDP включена в ОС Windows, начиная еще с NT 4.0 и XP, однако далеко не все знают, как ею пользоваться. Между тем можно открывать удаленный рабочий стол Microsoft с компьютеров под Windows, Mac OS X, а также с мобильных устройств с ОС Android или с iPhone и iPad.

Если должным образом разбираться в настройках, то RDP будет хорошим средством удаленного доступа. Он дает возможность не только видеть удаленный рабочий стол, но и пользоваться ресурсами удаленного компьютера, подключать к нему локальные диски или периферийные устройства. При этом компьютер должен иметь внешний IP, (статический или динамический), или должна быть возможность «пробросить» порт с маршрутизатора с внешним IP-адресом.

Серверы RDP нередко применяют для совместной работы в системе 1С, или на них разворачивают рабочие места пользователей, позволяя им подключаться к своему рабочему месту удаленно. Клиент RDP позволяет дает возможность работать с текстовыми и графическими приложениями, удаленно получать какие-то данные с домашнего ПК. Для этого на роутере нужно пробросить порт 3389, чтобы через NAT получить доступ к домашней сети. Тоже относится к настройке RDP-сервера в организации.

RDP многие считают небезопасным способом удаленного доступа по сравнению с использованием специальных программ , таких как RAdmin , TeamViewer, VNC и пр. Другой предрассудок – большой трафик RDP. Однако на сегодня RDP не менее безопасен, чем любое другое решение для удаленного доступа (к вопросу безопасности мы еще вернемся), а с помощью настроек можно добиться высокой скорости реакции и небольшой потребности в полосе пропускания.

Как защитить RDP и настроить его производительность

| Шифрование и безопасность | Нужно открыть gpedit.msc, в «Конфигурация компьютера - Административные шаблоны - Компоненты Windows - Службы удаленных рабочих столов - Безопасность» задать параметр «Требовать использования специального уровня безопасности для удаленных подключений по методу RDP» и в «Уровень безопасности» выбрать «SSL TLS». В «Установить уровень шифрования для клиентских подключений» выберите «Высокий». Чтобы включить использование FIPS 140-1, нужно зайти в «Конфигурация компьютера - Конфигурация Windows - Параметры безопасности - Локальные политики - Параметры безопасности» и выбрать «Системная криптография: использовать FIPS-совместимые алгоритмы для шифрования, хэширования и подписывания». Параметр «Конфигурация компьютера - Параметры Windows - Параметры безопасности - Локальные политики - Параметры безопасности» параметр «Учетные записи: разрешать использование пустых паролей только при консольном входе» должен быть включен. Проверьте список пользователей, которые могут подключаться по RDP. |

| Оптимизация | Откройте «Конфигурация компьютера - Административные шаблоны - Компоненты Windows - Службы удаленных рабочих столов - Среда удаленных сеансов». В «Наибольшая глубина цвета» выберите 16 бит, этого достаточно. Снимите флажок «Принудительная отмена фонового рисунка удаленного рабочего стола». В «Задание алгоритма сжатия RDP» установите «Оптимизация использования полосы пропускания. В «Оптимизировать визуальные эффекты для сеансов служб удаленных рабочих столов» установите значение «Текст». Отключите «Сглаживание шрифтов». |

Базовая настройка выполнена. Как подключиться к удаленному рабочему столу?

Подключение к удаленному рабочему столу

Для подключения по RDP необходимо, на удаленном компьютере была учетная запись с паролем, в системе должны быть разрешены удаленные подключения, а чтобы не менять данные доступа при постоянно меняющемся динамическом IP-адресе, в настройках сети можно присвоить статический IP-адрес. Удаленный доступ возможен только на компьютерах с Windows Pro, Enterprise или Ultimate.Для удаленного подключения к компьютеру нужно разрешить подключение в «Свойствах Системы» и задать пароль для текущего пользователя, либо создать для RDP нового пользователя. Пользователи обычных аккаунтов не имеют права самостоятельно предоставлять компьютер для удаленного управления. Такое право им может дать администратор. Препятствием использования протокола RDP может стать его блокировка антивирусами. В таком случае RDP нужно разрешить в настройках антивирусных программ.

Стоит отметить особенность некоторых серверных ОС: если один и тот же пользователь попытается зайти на сервер локально и удаленно, то локальный сеанс закроется и на том же месте откроется удаленный. И наоборот, при локальном входе закроется удаленный сеанс. Если же зайти локально под одним пользователем, а удаленно - под другим, то система завершит локальный сеанс.

Подключение по протоколу RDP осуществляется между компьютерами, находящимися в одной локальной сети, или по интернету, но для этого потребуются дополнительные действия – проброс порта 3389 на роутере, либо соединение с удаленным компьютером по VPN.

Чтобы подключиться к удаленному рабочему столу в Windows 10 , можно разрешить удаленное подключение в «Параметры - Система - Удаленный рабочий стол» и указать пользователей, которым нужно предоставить доступ, либо создать отдельного пользователя для подключения. По умолчанию доступ имеют текущий пользователь и администратор. На удаленной системе запустите утилиту для подключения.

Нажмите Win+R, введите MSTSC и нажмите Enter. В окне введите IP-адрес или имя компьютера, выберите «Подключить», введите имя пользователя и пароль. Появится экран удаленного компьютера.

При подключении к удаленному рабочему столу через командную строку (MSTSC) можно задать дополнительные параметры RDP:

| Параметр | Значение |

| /v:<сервер[: порт]> |

Удаленный компьютер, к которому выполняется подключение. |

| /admin |

Подключение к сеансу для администрирования сервера. |

| /edit |

Редактирование RDP-файла. |

| /f |

Запуск удаленного рабочего стола на полном экране. |

| /w:<ширина> |

Ширина окна удаленного рабочего стола. |

| /h:<высота> |

Высота окна удаленного рабочего стола. |

| /public |

Запуск удаленного рабочего стола в общем режиме. |

| /span |

Сопоставление ширины и высоты удаленного рабочего стола с локальным виртуальным рабочим столом и развертывание на несколько мониторов. |

| /multimon |

Настраивает размещение мониторов сеанса RDP в соответствии с текущей конфигурацией на стороне клиента. |

| /migrate |

Миграция файлов подключения прежних версий в новые RDP-файлы. |

Для Mac OS компания Microsoft выпустила официальный RDP-клиент, который стабильно работает при подключении к любым версиям ОС Windows. В Mac OS X для подключения к компьютеру Windows нужно скачать из App Store приложение Microsoft Remote Desktop. В нем кнопкой «Плюс» можно добавить удаленный компьютер: введите его IP-адрес, имя пользователя и пароль. Двойной щелчок на имени удаленного рабочего стола в списке для подключения откроет рабочий стол Windows.

На смартфонах и планшетах под Android и iOS нужно установить приложение Microsoft Remote Desktop («Удаленный рабочий стол Майкрософт») и запустить его. Выберите «Добавить» введите параметры подключения - IP-адрес компьютера, логин и пароль для входа в Windows. Еще один способ - проброс на роутере порта 3389 на IP-адрес компьютера и подключение к публичному адресу роутера с указанием данного порта. Это делается с помощью опции Port Forwarding роутера. Выберите Add и введите:

Name: RDP

Type: TCP & UDP

Start port: 3389

End port: 3389

Server IP: IP-адрес компьютера для подключения.

А что насчет Linux? RDP –закрытый протокол Microsoft, она не выпускает RDP-клиентов для ОС Linux, но можно воспользоваться клиентом Remmina. Для пользователей Ubuntu есть специальные репозитории с Remmina и RDP.

Протокол RDP также используется для подключения к виртуальным машинам Hyper-V. В отличие от окна подключения гипервизора, при подключении по RDP виртуальная машина видит различные устройства, подсоединенных к физическому компьютеру, поддерживает работу со звуком, дает более качественное изображение рабочего стола гостевой ОС и т.д.

Настройка другой функциональности удаленного доступа

В окне подключения к удаленному компьютеру есть вкладки с настраиваемыми параметрами.Подробности настройки удаленного рабочего стола в Windows 10 – в этом видео . А теперь вернемся к безопасности RDP.

Как «угнать» сеанс RDP?

Можно ли перехватывать сеансы RDS? И как от этого защищаться? Про возможность угона RDP-сессии в Microsoft Windows известно с 2011 года, а год назад исследователь Александр Корзников в своем блоге детально описал методики угона. Оказывается, существует возможность подключиться к любой запущенной сессии в Windows (с любыми правами), будучи залогиненным под какой-либо другой.Некоторые приемы позволяют перехватить сеанс без логина-пароля. Нужен лишь доступ к командной строке NT AUTHORITY/SYSTEM. Если вы запустите tscon.exe в качестве пользователя SYSTEM, то сможете подключиться к любой сессии без пароля. RDP не запрашивает пароль, он просто подключает вас к рабочему столу пользователя. Вы можете, например, сделать дамп памяти сервера и получить пароли пользователей. Простым запуском tscon.exe с номером сеанса можно получить рабочий стол указанного пользователя - без внешних инструментов. Таким образом, с помощью одной команды имеем взломанный сеанс RDP. Можно также использовать утилиту psexec.exe, если она была предварительно установлена:

Psexec -s \\localhost cmd

Или же можно создать службу , которая будет подключать атакуемую учетную запись, и запустить ее, после чего ваша сессия будет заменена целевой. Вот некоторые замечания о том, как далеко это позволяет зайти:

- Вы можете подключиться к отключенным сеансам. Поэтому, если кто-то вышел из системы пару дней назад, вы можете просто подключиться прямо к его сеансу и начать использовать его.

- Можно разблокировать заблокированные сеансы. Поэтому, пока пользователь находится вдали от своего рабочего места, вы входите в его сеанс, и он разблокируется без каких-либо учетных данных. Например, сотрудник входит в свою учетную запись, затем отлучается, заблокировав учетную запись (но не выйдя из нее). Сессия активна и все приложения останутся в прежнем состоянии. Если системный администратор входит в свою учетную запись на этом же компьютере, то получает доступ к учетной записи сотрудника, а значит, ко всем запущенным приложениям.

- Имея права локального администратора, можно атаковать учетную запись с правами администратора домена, т.е. более высокими, чем права атакующего.

- Можно подключиться к любой сессии. Если, например, это Helpdesk, вы можете подключиться к ней без какой-либо аутентификации. Если это администратор домена, вы станете админом. Благодаря возможности подключаться к отключенным сеансам вы получаете простой способ перемещения по сети. Таким образом, злоумышленники могут использовать эти методы как для проникновения, так и для дальнейшего продвижения внутри сети компании.

- Вы можете использовать эксплойты win32k, чтобы получить разрешения SYSTEM, а затем задействовать эту функцию. Если патчи не применяются должным образом, это доступно даже обычному пользователю.

- Если вы не знаете, что отслеживать, то вообще не будете знать, что происходит.

- Метод работает удаленно. Вы можете выполнять сеансы на удаленных компьютерах, даже если не зашли на сервер.

Наконец, рассмотрим, как удалить подключение к удаленному рабочему столу. Это полезная мера нужна, если необходимость в удаленном доступе пропала, или требуется запретить подключение посторонних к удаленному рабочему столу. Откройте «Панель управления – Система и безопасность – Система». В левой колонке кликните «Настройка удаленного доступа». В разделе «Удаленный рабочий стол» выберите «Не разрешать подключения к этому компьютеру». Теперь никто не сможет подключиться к вам через удаленный рабочий стол.

В завершение – еще несколько лайфхаков, которые могут пригодиться при работе с удаленным рабочим столом Windows 10, да и просто при удаленном доступе.

Как видите, решений и возможностей, которые открывает удаленный доступ к компьютеру, множество. Не случайно им пользуется большинство предприятий, организаций, учреждений и офисов. Этот инструмент полезен не только системным администраторам, но и руководителям организаций, да и простым пользователям удаленный доступ тоже весьма полезен. Можно помочь починить или оптимизировать систему человеку, который в этом не разбирается, не вставая со стула, передавать данные или получить доступ к нужным файлам находясь в командировке или в отпуске в любой точке мира, работать за офисным компьютером из дома, управлять своим виртуальным сервером и т.д.

P.S. Мы ищем авторов для нашего блога на Хабрахабре.

Если у вас есть технические знания по работе с виртуальными серверами, вы умеете объяснить сложные вещи простыми словами, тогда команда RUVDS будет рада работать с вами, чтобы опубликовать ваш пост на Хабрахабре. Подробности по ссылке .

Теги: Добавить метки