Подключаемся к чужому wifi. Как подключиться к wifi не зная пароля

Итак, спокойным вечером, а может и утром или далеко за полночь ваш ноутбук вдруг материализует сообщение «обнаружено беспроводное соединение». И Ваш пытливый ум генерирует вопросы один за другим как события в «Матрице»: «Как подключиться к чужой wifi? Что для этого необходимо сделать?» Как говориться извечные два вопроса, которые мучают человечество: «Что сделать? И как сделать это самое что?» А при этом ещё может быть ситуация что Вы не только виртуоз Windows, но и как настоящий хакер, Вы есть поклонник Linux или ему подобным операционным системам. Выход в этой ситуации прост — необходимо знать ключи, основы сетевых протоколов и т.д. Так вам ответит сведущий хакер, который взломал не одну сеть. Но у него есть преимущество – это опыт, а у Вас его нет, и ум работает как генератор идей. Так вот самый главный секретный ключ состоит в том, что тайн никаких нет — есть мистификация! Вам достаточно уяснить два понятия «информационный пакет» и тот факт, что каждое устройство в сети, будь то компьютер, принтер, wifi-модем или wifi-точка доступа, имеет свой уникальный номер, который ещё называю «адрес в сети». Размышляя над тем как подключиться к чужому wifi необходимо изначально поставить для себя задачу нахождения этого самого заветного адреса в сети того устройства которое предоставляет wifi доступ. Этот адрес может быть прикрыт именем устройства, так делают, что бы усложнить задачу поиска. Итак, для определения адреса в сети, или как его называют IP адрес, необходимо воспользоваться самым обыкновенным сканером сети, например Shark (для любителей Windows) или ему подобным снифером (программой для ловли информационных пакетов).

«Зачем?»-спросите Вы меня. И я Вам отвечу — «Для того, что в каждом летающем информационном пакете содержится много интересной информации». Каждый информационный пакет несёт в себе три основные вещи: IP адрес от правителя, IP адрес от получателя и отправленную информацию. Запустив сниффер, Вы увидите информацию, которую излучает ваша wifi точка. Как результат, не зависимо от операционной системы, в которой Вы работаете, станет понятно какие сетевые настройки необходимо произвести для дальнейшего подключения к чужой wifi.

Следующим вашим шагом будет настраивание сетевого адреса своего компьютера под интересующую Вас сеть. В зависимости от того в какой операционной системе Вы работаете это будет выглядеть по-разному, но принцип один везде Сетевой адрес и маска подсети. Необходимо установить сетевой адрес таким же, какой покажет вам сниффер в сети с небольшим отличием в последней цифре, т.к. возвращаясь к вышесказанному это уникальный адрес в данной подсети. Например, Вы увидели множество информационных пакетов с адресов 192.168.0.25 и маской подсети 255.255.255.0 смело ставьте у своего компьютера адрес 192.168.0.26, а маску оставляем ту же 255.255.255.0. После чего находим программу взломщик паролей CommView for Wi-Fi или ей подобную и используем её по назначению. Руководств по этому поводу более чем множество. Но будь они написаны туманно или понятно, понимая значение всего двух понятий «IP адрес» и «информационный пакет» Вы успешно разберётесь в остальном сами.

И в заключении несколько советов. Во-первых, попробуйте подключиться с использованием пароля root, или god, 123456789 или просто без пароля. К сожалению, до сих пор эти небольшие хитрости помогают подключиться к чужой wifi сети т.к. люди, как правило, или не закрывают особо, или применяют первое, что на ум придёт, а он у всех устроен примерно одинаково с небольшими нюансами. Помниться мне как приходит клиент и жалуется что у него плохой модем потому как из-за плотности воздуха в комнате, т.к. герметично закрываются окна, плохо работает Wi-Fi. При выезде на место оказалось что клиент, что бы упростить себе жизнь попросил соседского парня настроить ему точку доступа с паролем 123456789, и естественно кто-то этим не преминул воспользоваться, загружая в результате его канал интернета радостно пользуясь бесплатным доступом.

Так что подключайтесь и закрывайте правильно свои подключения!

При подключении через wi-fi можно выходить в интернет с нескольких устройств, используя всего один роутер. Точки доступа могут быть двух видов: с паролем и без защиты. Свободный доступ есть во многих общественных местах: торговых центрах, кафе, аэропортах. В некоторых городах есть пространства полностью покрыты вай-фаем. Все, что вам требуется для присоединения к сети – это наличие гаджета с wi-fi адаптером.

Включите компьютер, дождитесь его полной загрузки. Если вам повезет, то Windows определит новое устройство, выполнит настройки автоматически. Откройте браузер, наберите адрес любимого сайта. Такой вариант подключения маловероятен. Чаще система обнаруживает раздающее wi-fi устройство, но ничто не работает. Убедитесь, что у вас на компьютере установлен драйвер wi-fi. Если его нет, то установите, затем перезапустите систему. Теперь начните настройку подключения к вай-фай. Внизу справа найдите значок сети (вертикальные полоски), кликните левой кнопкой мыши на нем. Откроется список подключений к беспроводной сети. Выберите в нем название (SSID) левой кнопкой мыши. Если данная сеть защищена паролем, то, не зная его, войти не получится. Необходимо ввести ключ безопасности, чтобы присоединиться к wi-fi. Присоединиться к незащищенному wi-fi, как описано выше, не получилось – значит, надо сделать настройки. Перейдите в «Панель управления» через кнопку «Пуск». Выберите режим просмотра настроек «Категория», вам нужна в ней вкладка «Сеть и Интернет». Зайдите в нее, с левой стороны в меню выберите надпись «Центр управления сетями и общим доступом». В новом окне слева отыщите список функций, сделайте щелчок на строке «Изменение параметров адаптера». Теперь перед вами перечень всех доступных подключений. Ищите среди них «Беспроводное сетевое подключение». При отсутствии сигнала значок перечеркнут, при его наличии – вертикальные полоски на значке зеленого цвета. Правой кнопкой мыши кликните на значке зеленого цвета и зайдите в меню «Свойства». Если значок с красным крестиком, то выберите «Включить», потом «Свойства». Открылось окно, в котором есть вкладка «Сеть». Нас интересует пункт «Протокол интернета версии 4 (TCP/IPv4)». Откройте ее «Свойства» левой кнопкой мыши. Если раздачу wi-fi роутер выполняет автоматически, то поставьте точки в первых подпунктах (как на фото). Другой случай – роутер не раздает автоматически IP адреса. Придется вводить их вручную. Быстрее всего вы узнаете свой IP адрес, если посмотрите эти данные в настройках компьютера. Но обычно роутер настроен так, что сам присваивает адреса при подключении устройства к wi-fi. Закончите все изменения нажатием кнопки «Ок». Не закрывайте «Панель управления», а перейдите в пункт «Управление беспроводными сетями». Опять, как описано выше, выберите нужное подключение, откройте его «Свойства». Удостоверьтесь, что напротив строки «Подключаться автоматически, если сеть в радиусе действия» стоит галочка, иначе поставьте ее. Сохраните изменения – «Ок». После всех манипуляций подключение должно произойти, но лучше перезагрузить компьютер. Все же интернета нет, хотя сигнал появился? Звоните своему провайдеру, убедитесь в отсутствии аварии на линии, что сигнал в квартиру поступает. Затем сделайте звонок в техподдержку. Узнайте и запишите на бумаге данные, указанные на фото (или откройте договор, они там имеются). Вернитесь к пункту 6 и вместо автоматических настроек введите свои значения в соответствующих полях.Вам обязательно поможет один из описанных методов подключения. Но от проблем никто не застрахован. В случае неудачи звоните провайдеру, пусть проверит настройки маршрутизатора. Его IP адрес на днище или сбоку.

Как подключиться к чужому WiFi? Согласитесь, вопрос интригующий, и для современного человека крайне животрепещущий. Ведь далеко не всем охота ежемесячно платить за доступ к Интернету или, к примеру, покупать роутер, чтобы можно было спокойно смотреть фильм или общаться с друзьями, развалившись на диване вдалеке от модема с проводом. Именно в такие моменты возникает мысль о том, можно ли подключиться, к примеру, к соседской беспроводной сети, как подключиться к чужому WiFi, и что сделать для этого нужно в первую очередь.

Общие понятия

На самом деле для того, чтобы сделать это, не требуется каких-то сверхъестественных хакерских знаний и способностей. Следует лишь разобраться в значении двух понятий: «информационный пакет» и «адрес в сети». Суть в том, что любое находящееся в сети устройство (вне зависимости от того, о чем идет речь, будь то принтер, сам ПК, Wi-Fi-модем либо же точка доступа, нужная нам) имеет индивидуальный номер. Это и есть наш адрес в сети или, как его еще называют, IP-адрес.

Что такое сниффер и зачем он нужен?

Чтобы понять, как подключиться к чужому WiFi, прежде всего следует узнать его. Чаще всего для обеспечения безопасности адрес прикрывается именем устройства. В такой ситуации вам понадобится самый обыкновенный сканер сети, оптимально подойдет известный Shark. Можно воспользоваться любым другим аналогичным сниффером (именно так называются программы, предназначенные для ловли информационных пакетов). Запустив сниффер, вы сможете перехватить много полезной информации. В частности, информационный пакет включает в себя IP-адреса отправителя и получателя, а также саму отправленную информацию. Все это потребуется нам для того, чтобы понять, как подключиться к чужому WiFi. Полученные данные позволят вам понять, каким образом следует подкорректировать сетевые настройки своего компьютера для успешного соединения.

На следующем этапе вам необходимо сменить свой сетевой адрес так, чтобы интересующая вас сеть распознавала его как «родной». В зависимости от операционной системы, происходить этот процесс может по-разному, но суть остается прежней: сетевой адрес должен быть таким же, как тот, что был показан сниффером (отличаться должна лишь последняя цифра - не будем забывать, что речь идет об уникальном адресе устройства в сети). Маска подсети может оставаться такой же. Пример: при помощи сниффера вы получили сетевой адрес 190.165.0.138 и маску подсети (пусть это будет комбинация 255.255.255.0). Тогда у своего компьютера вам необходимо прописать сетевой адрес 190.165.0.139 (маска, как уже было сказано выше, остается неизменной).

Взламываем пароль

Наконец, остается самое простое - отыскать взломщик паролей (к примеру, большой популярностью пользуется программа CommView for Wi-Fi). На тематических сайтах можно найти много инструкций по ее использованию, однако, зная всего лишь два термина, - уже известные нам «информационный пакет» и «сетевой адрес» - можно понять, как узнать ключ сети WiFi.

Сеть не отображается: что делать?

Если же вы точно знаете о существовании точки доступа, но WiFi не видит сеть - это значит, что она защищена более надежными способами, и без помощи опытного хакера взломать ее вряд ли удастся.

Вместо послесловия

Впрочем, если речь идет о соседском Wi-Fi, намного лучше спросить пароль лично у человека. Ведь, как ни крути, пользование чужим Интернетом - это, в некотором роде, мошенничество.

В отличие от точек доступа, принадлежащих компаниям, которые, как правило, находятся под защитой, весьма вероятно, что соседский домашний роутер сконфигурирован некорректно.

В отличие от точек доступа, принадлежащих компаниям, которые, как правило, находятся под защитой, весьма вероятно, что соседский домашний роутер сконфигурирован некорректно. Термин «соседский» здесь упоминается в том смысле, что для успешного взлома необходимо быть в непосредственной близости от жертвы (что, в общем, не проблема, если у вас есть внешняя антенна). В последнее время появилось множество утилит (типа «Wifite»), при помощи которых проникнуть внутрь близлежащей Wi-Fi сети может даже злоумышленник без особой квалификации. Скорее всего, и среди ваших соседей найдутся такие, которые используют плохо сконфигурированную точку доступа. Кстати, чтобы проникнуть в сеть, вовсе не обязательно руководствоваться злонамеренными целями, а просто ради любопытства. Кроме того, ознакомившись с методами взлома, вы сможете защитить собственную Wi-Fi сеть.

Перечень используемых утилит :

Получение пароля к точке доступа

Выбор того или иного метода атаки зависит от конфигурации Wi-Fi сети жертвы. Каждый стандарт безопасности имеет свои уязвимости, которые может использовать злоумышленник.

Открытые хотспоты

Открытые точки доступа, хотя и редко, но все же встречаются, что свидетельствует либо о «щедрости» по отношению к соседям, либо полной безграмотности в вопросах безопасности (или оба этих фактора). Считается, что пользователи с неограниченным каналом чаще других оставляют свои роутеры незащищенными.

Схема атаки: в открытых Wi-Fi сетях пакеты не шифруются, и каждый может перехватить весь трафик (HTTP, почта, FTP). В нашем случае мы перехватываем трафик на канале 1 при помощи утилиты ‘Airodump-ng’, а затем проводим анализ в Wireshark.

Рисунок 1: Команда для перехвата трафик по каналу 1 в незащищенной сети

В результате анализа мы выяснили, что пользователь подключался к банковскому счету.

Рисунок 2: Анализ перехваченного трафика в Wireshark

Однако маловероятно, что сервисы банка будут работать через незащищенный протокол (HTTP, FTP, SMPT и т. д) из-за опасности, как в случае выше, использования сервиса через незащищенную Wi-Fi сеть.

Способы защиты: никогда не оставляйте точку доступа «открытой» или незащищенной. Настройте роутер на использование сложного WPA2-ключа (об этом говорится далее). Если по каким-то причинам вы хотите использовать открытую точку доступа, используйте расширение к браузеру .

IV-коллизии в WEP

WEP – устаревший стандарт безопасности, который из-за IV-коллизий уязвим к статическим атакам. WEP создает ложное чувство безопасности, и после появления WPA2, трудно представить, что кто-то захочет использовать устаревшие алгоритмы.

Схема атаки: схемы атак на протокол WEP освящены в несметном количестве статей. Мы не будем вдаваться в детали, а просто отошлем вас на эту страницу .

Способы защиты: вместо WEP пользуйтесь WPA2 или AES.

Подбор WPS PIN

WPS PIN – восьмизначное число, привязанное к роутеру. Если WPA-пароль уязвим к атаке по словарю, пользователь может установить сложный WPA-пароль и, чтобы не запоминать длинную парольную фразу, включить WPS. После передачи корректного WPS PIN роутеру, далее клиенту передается информация о настройках, включая WPA-пароль.

Брутфорс WPS PIN

Стандарт WPS был реализован некорректно: во-первых, последняя цифра PIN’а – это контрольная сумма, а значит, эффективный размер WPS PIN только 7 цифр. Более того, регистратор (роутер) проверяет PIN двумя частями. Это означает, что первая часть, состоящая из 4-х цифр, имеет 10000 возможных комбинаций, а вторая, состоящая из 3-х цифр, - 1000 комбинаций. То есть, злоумышленнику для подбора PIN в худшем случае потребуется 11000 попыток, что весьма немного. Экспериментируя с прямым перебором, при помощи утилиты ‘reaver’ нам удалось подобрать WPS PIN в течение 6 часов.

Рисунок 3: Процесс перебора WPS PIN

Способы защиты: обновите прошивку у своего роутера. В новой версии должна появиться функция блокировки после нескольких неудачных попыток ввода PIN (WPS lockout policy). Если в вашем роутере подобная функция отсутствует, просто отключите WPS.

Другие способы получения WPS PIN

Если злоумышленник узнает PIN соседского роутера, эффективность дальнейших манипуляций возрастает многократно и, самое главное, не потребуется много времени.

Схема атаки: Как хакер (или ваш сосед) может узнать WPS PIN? Обычно PIN написан на подложке роутера, который злоумышленник может рассмотреть во время «дружеского» визита. Кроме того, точка доступа на некоторое время может оставаться «открытой», в то время когда пользователь настраивает роутер или обнуляет настройки до заводских. В этом случае злоумышленник может быстро подключиться к роутеру, зайти в панель настроек (используя стандартные учетные данные) и узнать WPS PIN.

Рисунок 4: PIN роутера

Как только злоумышленник узнал PIN, получение WPA-пароля происходит в течение нескольких секунд.

Способы защиты: соскребите PIN с подложки роутера и не оставляйте точку доступа «открытой» ни на одну секунду. Более того, в современных роутерах можно менять WPS PIN в панели настроек (периодически меняйте PIN).

Рисунок 5: Функция генерации нового PIN’а

Атака по словарю на WPA Handshake

Если вы используете сложные WPA-пароли, можете не беспокоиться об атаках по словарю. Однако время от времени некоторые пользователи упрощают себе жизнь и используют в качестве пароля слово из словаря, что приводит к успешной атаке по словарю на WPA 4-way handshake.

Схема атаки: злоумышленник перехватывает WPA 4-way handshake между клиентом и точкой доступа. Затем при помощи атаки по словарю из WPA handshake извлекается пароль в чистом виде. Более подробно про данные виды атак можно ознакомиться на этой странице .

Способы защиты: используйте сложные пароли с цифрами, буквами в обоих регистрах, специальными символами и т. д. Никогда не используйте в качестве номера телефонов, дату рождения и другую общеизвестную информацию.

Фишинг через Wi-Fi

Если все предыдущие методы не сработали, на сцену выходит старая добрая социальная инженерия. По сути, фишинг – это один из видов с социальной инженерии, когда пользователя посредством обманных трюков заставляют рассказать о пароле для точки доступа.

Схема атаки: обычно фишинговые атаки осуществляются через электронную почту, но в случае с Wi-Fi даже самый наивный пользователь подозрительно отнесется к просьбе сообщить WPA-пароль в письме. Чтобы атака была более эффективной, злоумышленники обычно заставляют пользователя подключиться к фальшивой точке доступа.

WiFiPhisher – утилита, написанная на phython, как раз помогает в реализации вышеупомянутого метода. Вначале происходит тюнинг компьютера злоумышленника: настройка HTTP- и HTTPS- серверов, поиск беспроводных интерфейсов (wlan0 и wlan1), переключение одного из этих интерфейсов в режим мониторинга и выделение дополнительных IP-адресов при помощи DHCP-служб.

Рисунок 6: Процесс настройки системы злоумышленника

Затем WiFiPhisher выводит список точек доступа жертвы, одну из которых злоумышленник выбирает для атаки.

Рисунок 7: Перечень точек доступа жертвы

После того как злоумышленник выбрал один из элементов перечня, утилита клонирует ESSID и пытается вывести из строя оригинальную точку доступа, поскольку злоумышленнику нужно добиться, что жертва повторно залогинилась уже на поддельную точку доступа. Если не удастся отсоединить пользователей от оригинальной точки доступа или злоумышленник находится слишком далеко от жертвы, атака не сработает, поскольку ни один из пользователей не сможет соединиться с поддельной точкой доступа.

Когда жертва соединяется с поддельной точкой доступа, злоумышленнику сообщается, что клиенту выделен IP-адрес. На рисунке ниже мы видим, что к поддельной точке доступа подсоединилось устройство на базе Android.

Рисунок 8: Жертва подсоединилась к точке доступа, контролируемой злоумышленником

После того как жертва подсоединиться к поддельной точке доступа и попытается зайти на веб-страницу, HTTP- или HTTPS-сервер злоумышленника выдаст фишинговую страницу. Например, если Android-клиент сделает запрос к сайту www.google.com , вместо поисковой строки появится следующая страница:

Рисунок 9: Один из вариантов фишинговой страницы

Злоумышленник оповещается о том, что жертва попыталась зайти на веб-сайт и была перенаправлена на поддельную страницу.

Рисунок 10: Уведомление о запросе

Наступает момент истины: либо жертва заподозрит неладное и разорвет соединение, либо введет WPA-пароль. После введения пароля жертва будет перенаправлена на другую страницу.

Рисунок 11: Страница, на которую перенаправляется жертва после ввода пароля

Пароль, введенный жертвой, отобразится в консоли злоумышленника:

Рисунок 12: Пароль, введенный жертвой

Как правило, пользователь вводит пароль по одной из следующих причин:

1. Пользователь предполагает, что происходит подключение к легитимной точке доступа.

2. Фишинговая страница очень похожа на страницу, выдаваемую роутером жертвы.

3. Пользователь хочет подключиться к открытой точке доступа с тем же ESSID.

Способы защиты: тщательно перепроверяйте все страницы, где нужно ввести пароль. Никогда не вводите WPA-пароль на подозрительных страницах.

Как только злоумышленник получил пароль к точке доступа, следующий пункт назначения – панель настроек роутера.

Стандартные учетные записи: многие пользователи не изменяют стандартные учетные записи для доступа к настройкам роутера, которые можно легко найти в интернете. Доступ к настройкам роутера дает злоумышленнику еще больше привилегий при управлении сетью.

Получение PIN и других паролей: после получения доступа к панели настроек злоумышленник переписывает WPS PIN и другие скрытые пароли для дальнейшего использования. Достать пароли, скрытые за звездочками, проще простого. Например, чтобы достать пароли к учетным записям ‘admin’ и ‘user’ можно использовать функцию ‘Inspect element’ в браузере Chrome.

Рисунок 13: Получение паролей, скрытых за звездочками, через функцию ‘Inspect element’

Расширение сферы влияния : после получения доступа к локальной сети злоумышленник начинает собирать информацию о клиентах, службах, портах и т. д. Это позволяет хакеру найти потенциально уязвимые системы, находящиеся в том же сегменте сети.

Рисунок 14: Поиск уязвимостей на других клиентах в сети

Манипуляции с DNS: в панели настроек роутера злоумышленник легко может изменить настройки DNS так, чтобы клиенты, использующие банковские сервисы, перенаправлялись на поддельные страницы.

Закрепление в системе: после получения первичного доступа, злоумышленник непременно захочет закрепиться в вашей системе, даже если вы сменили пароль или другие настройки безопасности. Один из способов закрепиться в системе – сохранить WPS PIN (см. Рисунок 5). Более продвинутый хакер установит трояна в прошивку роутера, что позволит при помощи мастер-пароля получать доступ к Wi-Fi сети. Данная схема реализуется следующим образом. В прошивку DD-WRT с открытым исходным кодом, подходящую ко многим моделям, добавляется троян или мастер-пароль, после чего прошивка обновляется через панель настроек роутера.

Рисунок 15: Обновление прошивки в панели настроек

Заключение

Цель данной статьи – не сподвигнуть вас ко взлому Wi-Fi сети соседа, а рассказать о наиболее распространенных уязвимостях в настройках Wi-Fi, при помощи которых злоумышленник может проникнуть в вашу сеть.

Существует распространенное мнение: «Поскольку у меня неограниченный канал, меня не особо волнует, что кто-то получит доступ к моей системе» .

В некоторых случаях подобная щедрость заслуживает внимания, однако часто ваш «толстый» канал не является главной целью злоумышленника. Примечателен случай , когда некто попытался подставить своих соседей после взлома WEP-ключа и использования соседской сети для доступа детским порнографическим сайтам. Поскольку доступ осуществляется через вашу сеть, полиция при расследовании придет именно к вам и не факт, что вы докажете свою невиновность. Производители роутеров спроектировали панели настроек максимально удобными. Используйте средства безопасности по максимуму, чтобы огородить себя от проникновения со стороны соседей.

2. Nikita Borisov, Ian Goldberg, and David Wagner. isaac.cs.berkeley.edu. .

Иногда, бывают ситуации, когда подключиться к Wi-Fi просто жизненно необходимо, но вот под рукой нет интернета или свободной сети. Есть один выход – можно подключить к сети, на которой стоит пароль. Как говорится, на халяву и уксус сладкий, а потому статья будет полезна для каждого, так как не содержит заумных слов и сложных действий.

Для начала, стоит убедиться, что все читающие понимают, о чем идет речь. Wi-Fi – это беспроводное подключение к интернету или же локальной сети. То есть, для того чтобы получить доступ к интернету вам не потребуются дополнительные провода или другие атрибуты. Для того чтобы сеть работала, вам необходим роутер, но в данной статье пойдет речь о том, как воспользоваться чужим Wi-Fi для выхода в сеть.

Очень часто можно встретить подключение к интернету, которое не запросит пароль и просто пустит вас в сеть. Это может быть Wi-Fi от кафе, в парке или же от доброго соседа. В таком случае, вам не потребуется ничего вводить, вы можете просто подключиться к нему безо всяких препятствий. Но, как бы там ни было, гораздо чаще мы встречаем ситуации, в которых не получится так просто получить доступ в интернет. На домашних роутерах или в офисах, всегда стоят определённые пароли. Сейчас, достаточно часто и кафе ставят пароли на Wi-Fi чтобы уберечь себя от несанкционированного доступа. В таком случае, вы можете спросить пароль у его владельца или же попробовать подключиться самостоятельно.

Как подключиться к сети, не зная пароля?

Если вы не являетесь счастливчиком, у которого есть подключение к Wi-Fi, вы можете попробовать подключить к интернету соседей, причем для этого совершенно необязательно знать их пароль. В мире передовых технологий давно уже придумали множество программ и утилит для того чтобы взламывать пароли без труда. Правда, это может занять определенное время, за то потом вы получите абсолютно незапароленую сеть без проблем.

Конечно, всегда лучше использовать свою сеть, которая сохранит вам время, нервы и возможно здоровье (вдруг сосед узнает), но тем не менее, бывают ситуации, когда это просто необходимо. Для этого вы можете воспользоваться одной из многочисленных программ по взлому Wi-Fi.

Сегодня мы разберемся с одной из них, она является одной из самых долгоработающих решений, Так, простота использования (если действовать строго по инструкции) и высокий процент подбора паролей вывели ее на первое место среди себе подобных программных решений.

Для начала вам будет необходимо скачать:

- Виртуальная машина Vmware ;

- Дистрибутив Kali Linux ;

Последние версии программ можно скачать на их официальных сайтах.

- Будут использоваться следующие интегрированные в Kali Linux программы — Reaver (утилита для перебора WPS пин-кода) и Aircrack-ng (утилита которая осуществляет мониторинг сети)

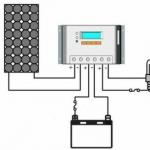

После того как вы скачаете и установите виртуальную машину, следуйте следующим указаниям, для того чтобы подключиться к Wi-Fi:

- Начнем, запускаем Kali Linux в Vmware , Выбираем Live-режим и ждем появления рабочего стола;

- Запускаем терминал и набираем:

iwconfig

- Перед нами отображаются все сетевые интерфейсы, в частности это eth0, lo и то что нам нужно - wlan0 (бывает имеет др. название). Запоминаем название интерфейса вводим команду:

airmon-ng start wlan0

- У нас в системе появляется интерфейс mon0, через который будет осуществляться мониторинг сети.

Далее набираем:

airodump-ng mon0

- И видим сети вокруг нас (возможно там будет побольше сетей, чем вы видели за windows).

Закончить искать - ctrl+c

Далее набираем: wash -i mon0 -C

и находим сети с включенным WPS (обязательно! Если таковых нет, взлом не получится).

Нам нужна наша сеть (andray).

- Копируем BSSID и пишем (вместо МАК вписываем BSSID):

reaver -i mon0 -b MAK -a -vv

- что случается появление ошибок типа timeout и т.п., но это не мешает утилите reaver заниматься перебор ключей. Сразу следует предупредить, что программа будет работать достаточно долго, потому в это время вы можете смело заняться своими делами.

- Вот результат работы: