Оптимальные настройки Comodo Internet Security. Сброс пользовательских правил в comodo firewall

Здравствуйте, уважаемые читатели блога сайт! В данной статье я продолжаю затронутую мной большую тему о защите компьютера от разного вида угроз. В последней своей статье на эту тему я начал говорить о защите вашего доступа к сети интернет и контроля программ при помощи специального компонента защиты – Фаервола (Firewall), входящего в состав расширенной защиты Касперского – Kaspersky Internet Security. По-другому Фаервол ещё называют – «Сетевой экран» или «Брандмауэр».

И сейчас я снова буду говорить о защите Фаерволом, но уже от другого разработчика и который можно установить отдельно вместе с любым антивирусным продуктом, не устанавливая специально комплексную защиту от одного производителя. Продукт, о котором я хочу рассказать называется – Comodo Firewall. Самые главные его преимущества – бесплатность и высокое качество защиты трафика!

В одной из предыдущих статей я уже упоминал, что Comodo предлагает также бесплатный антивирус (о нём читайте вот тут: ) или вовсе бесплатную комплексную защиту: Comodo Internet Security. Однако сам антивирус от данного разработчика не является таким надёжным, как, например, Антивирус Касперского или Avast, поэтому рекомендую от Comodo ставить только фаервол и отдельно — надёжный антивирус от другого разработчика. Либо использовать пакет Kaspersky Internet Security.

Рассмотрим установку и основные настройки фаервола от Comodo.

Процесс установки Comodo Firewall

Установка отдельного продукта Comodo Firewall, можно сказать, вообще ничем не отличается от установки антивируса от Comodo, поэтому я разберу этот процесс более кратко – без комментариев к каждой настраиваемой опции.

Более подробные комментарии по установке вы можете найти в начале статьи, ссылка на которую дана выше.

Итак, начинаем:

Настройка Comodo Firewall

Настройка Фаервола от Comodo проста и практически всё уже будет настроено по умолчанию наиболее оптимально. Нам останется только проверить и если нужно, кое-что подправить. Перед настройкой самого компонента Фаервола проделаем некоторые действия с основными настройками Comodo:

Полная блокировка. Выбрав данный режим, фаервол будет блокировать абсолютно все соединения, как входящие, так и исходящие и из любых сетей. Ваш компьютер будет словно изолирован подобно тому, если бы вы отключили все сети на компьютере и вынули сетевой кабель.

Данный режим, в принципе, и не нужен как таковой, поскольку целесообразность его применения может быть только при работе в крайне опасных незащищённых сетях, в которых толпами гуляют различные вирусные угрозы.

Пользовательский набор правил. Выбрав данный режим, фаервол будет работать и выполнять блокировку трафика только руководствуясь правилами для программ и сетей, которые мы зададим самостоятельно. При этом фаервол не будет учитывать, что программа является доверенной и имеет цифровую подпись. Он будет принимать решения только исходя из заданных нами правил.

Безопасный режим. Именно этот режим я рекомендую использовать. При работе в данном режиме фаервол сам создаёт большинство правил для доверенных приложений, имеющих действительные цифровые подписи. Исходя из этого он выбирает, какие соединения разрешать тому или иному приложению, а какие – нет. При обнаружении неопознанных и недоверенных программ, Comodo предоставит пользователю выбор, разрешить или заблокировать соединение, сообщая какие действия собиралось выполнять данное приложение.

Режим обучения. В данном режиме фаервол не будет показывать никакие уведомления и будет сам создавать правила для всех приложений, разрешая им сетевые запросы. Режим можно использовать только в том случае, если вы на 100% уверены в надёжности установленных на компьютере приложений. Как правило, такого быть не может, поэтому данный режим использовать не рекомендую:)

Сразу после установки Фаервола появится всплывающее окно, в котором нужно выбрать к какой сети вы подключены. Выбираем «Я нахожусь дома»:

Теперь запускаем главное окно Comodo Firewall, щёлкнув по иконке в трее (область возле часов Windows) и увидим большой восклицательный знак (который сообщает о том, что какой-то компонент не работает) и активную кнопку «Исправить». В данном случае от нас требуется только перезагрузка, потому как после установки не все компоненты защиты были запущены.

Просто нажимаем кнопку «Исправить»:

Компьютер перезагрузится и после загрузки системы компоненты Фаервола уже будут включены и предупреждающий значок исчезнет.

Если у вас Windows 7, то справа на рабочем столе будет красоваться ненужный совершенно виджет от Comodo:) Вот так он выглядит:

Уберём его. Для этого щёлкаем правой кнопкой мыши по значку Comodo в трее, выбираем пункт «Виджет», а затем щёлкаем по кнопке, отмеченной галочкой «Показать»:

В результате виджет исчезнет и больше не будет мозолить глаза, а также потреблять ресурсы системы:)

Теперь снова запускаем главное окно Comodo Firewall с рабочего стола или из трея и выполняем обновление баз, нажав соответствующую кнопку (см. изображение ниже):

Запустится обновление баз и если новые версии есть, они обновятся. После этого окно закроется автоматически через несколько секунд.

Даже если вы установили последнюю версию антивируса или фаервола с официального сайта разработчика, я всё равно рекомендую сразу после установки продукта проверять обновления.

Теперь переходим непосредственно к проверке настроек компонента – фаервола. Для удобного доступа ко всем настройкам переключаемся в расширенный режим главного окна. Для этого в левом верхнем углу нажимаем на маленькую кнопочку как на изображении ниже:

Теперь главное окно Comodo Firewall немного преобразуется, и мы увидим большее количество функций. Но главное то, что теперь мы сможем легко перейти к настройкам самого фаервола. Для этого просто щелкаем по ссылке «Фаервол» в левом верхнем углу:

В итоге мы попадаем в первое окно настроек фаервола Comodo.

Как только мы перешли в настройки, перед нами будет открыто самое первое меню из категории «Фаервол» – «Настройки Фаервола».

Эти настройки являются оптимальными, но я сделаю некоторые комментарии.

Галочка «Включить Фаервол», понятное дело, отвечает за включение или отключение защиты. Ни в коем случае не снимайте галочку, иначе толку от установленного Comodo Firewall сразу не будет никого, поскольку сам фаервол попросту будет выключен:)

Рядом с галочкой для включения / отключения фаервола, расположен список, где можно выбрать режим безопасности. Расскажу коротко об этих режимах:

В меню фаервола «Правила для приложений» мы можем задавать правила для любых приложений или увидеть уже созданные ранее правила.

Все уже созданные правила будут видно сразу же если щёлкнуть по меню «Правила для приложений». Для того, чтобы добавить своё правило, щёлкаем правой кнопкой мыши по пустой области в окне и выбираем пункт «Добавить»:

Теперь покажу на примере как заблокировать доступ к сети любой из программ.

Для этого в открывшемся окне, в первую очередь, нужно выбрать программу, для которой мы создаём правило (как я указал для примера: заблокировать выход в сеть). Щелкаем по кнопке «Обзор», после чего можно выбрать сразу множество файлов, выбрав пункт «Группы файлов» и отметив соответствующую группу. Также можно выбрать один из запущенных в данный момент процессов в системе и создать правило блокировки для него. Но удобнее выбрать пункт «Файлы»:

После того как выберем «Файлы», откроется проводник, где нужно выбрать программу, для которой будем создавать правило. Для примера я буду блокировать выход в интернет известному браузеру – Mozilla Firefox. Ищу папку, где установлен Firefox и выбираю файл, отвечающий за запуск (firefox.exe). Затем нажимаю кнопку «Открыть» в проводнике:

Теперь мы автоматически вернёмся в предыдущее окно и увидим, что в поле «Имя» теперь появился путь к указанной нами программе. Отмечаем пункт «Использовать набор правил», после чего справа из списка готовых правил выбираем «Заблокированное приложение»:

После того как все настройки в данном окне буду выставлены, нажимаем внизу кнопку «ОК» для их сохранения:

В результате мы вернёмся в окно с набором правил для программ и в списке увидим вновь добавленную программу (в моём примере – Firefox) с правилом «Заблокированное приложение». Для того чтобы сразу проверить результат, нужно применить все изменения в правилах и нажать ещё раз кнопку «ОК» внизу:

Для проверки своего действия я запускаю браузер Mozilla Firefox и пытаюсь, например, открыть наш любимый блог – сайт:) В результате получаю ошибку «Попытка соединения не удалась»:

А это как раз то, что нам и нужно было для примера:) Соединения для Firefox заблокированы. Понятно, что Firefox, если серьёзно, блокировать конечно же не надо. Это был всего лишь пример:) Блокировать можно и нужно программы, которым не нужен выход в интернет или программы, которые являются недоверенными.

Созданное правило удалить ещё проще. Нужно снова перейти в меню фаервола – «Правила для приложений» и, щёлкнув правой кнопкой мыши по нужному правилу, выбрать пункт «Убрать из списка»:

В нашем же выбранном режиме «Безопасный режим», Comodo Firewall будет очень хорошо сам подбирать правила для приложений и нам редкий раз придётся самому копаться и настраивать правила. В принципе, на этом собственно и заканчиваются важные настройки фаервола от Comodo для новичков. Производить какие-либо настройки в остальных меню фаервола я не рекомендую, поскольку предназначены они уже для намного более опытных пользователей, разбирающихся в компьютерных сетях и имеющих более полные знания о работе с сетями в операционных системах.

Тех настроек, что показал я, хватит вполне чтобы обезопасить компьютер от атак хакером и заблокировать выход в интернет недоверенным приложениям или тем, что мы сами выберем.

Наверняка вы обратили внимание, что помимо раздела «Фаервол», в настройках есть и другие разделы, например: «Защита+», «Рейтинг файлов», «Общие настройки». Нужные настройки из перечисленных разделов я уже описывал в одной из своих предыдущих статей – «Ещё один хороший бесплатный антивирус – Comodo» , поэтому, если необходимо, то вы можете почитать о них в той статье, перейдя по ссылке выше.

И на этом последнюю из планируемых мной на данных момент статей, я завершаю.

Впереди вас ждёт ещё ни одна статья по компьютерной тематике, например: резервное копирование данных, удалённое управление компьютером и другие:) Я думаю, что периодическое отклонение от темы сёрфинга и заработка в сторону технических моментов — даже полезно. Таким образом на том же любимом блоге изучаем помимо сплошной информации о заработке ещё и свой компьютер и всё что с ним связано:)

До скорых встреч! Удачи Вам;)

Основные режимы фаервола в окне расширенной настройки: Пользовательский набор правил, когда для всех программ, не имеющих сетевого правила, будет возникать оповещение, и Безопасный режим, когда доверенным программам по умолчанию разрешаются исходящие соединения. Подробно порядок применения правил . Дополнительные, малоиспользуемые режимы: Полная блокировка, когда пресекается любая сетевая активность, независимо от правил, и Режим обучения, при котором любые соединения разрешаются и автоматически создаются разрешающие правила.

Опция «Создавать правила для безопасных приложений» предписывает в «Безопасном режиме» не только разрешать сетевую активность доверенным программам, но и автоматически создавать правила для них. Не рекомендую включать, как и . На работу в режиме «Пользовательский набор правил» эта опция не влияет.

Если отмечена опция «Не показывать оповещения», то вместо оповещения будет применяться выбранное действие: разрешение или блокировка. Новые правила при этом создаваться не будут. Рекомендую установить режим «Не показывать оповещения: Блокировать запросы» после создания всех необходимых правил.

Если при ответе на оповещение отметить в нем опцию «Запомнить мой выбор», то создастся соответствующее правило. Опция «Уровень частоты оповещений» определяет, насколько детализированным будет это правило. Если, например, установить уровень «Очень низкий», то правило будет разрешать или запрещать сразу любую сетевую активность. Рекомендую уровень «Очень высокий»: тогда правило будет содержать IP-адрес и порт.

Если включена опция «Автоматически обнаруживать частные сети» на вкладке «Сетевые зоны», то при подключении к новой сети появится , предлагающее указать ее статус. При этом создастся новая запись в списке сетевых зон, а в случае выбора статуса «домашней» или «рабочей» сети также будут созданы разрешающие правила для нее. Если одновременно с этой опцией включена опция «Не показывать оповещения, считая, что место подключения к Интернету...», то новые записи о сетевых зонах и разрешающие правила для них будут создаваться автоматически, без оповещений. Рекомендую отключить обе опции: в этом случае подключение произойдет без оповещения и без создания новых правил, т.е. сеть будет молча воспринята как «общественная».

При подключении к незащищенной Wi-Fi сети возникают оповещения с предложением воспользоваться платным сервисом Trustconnect. Показ этих оповещений отключается соответствующей опцией.

Чтобы контролировать соединения внутри компьютера (например, запрещать определенным программам выход в интернет через локальный прокси-сервер), понадобится отметить опцию «Включить фильтрацию loopback-трафика» (рекомендую).

Для контроля соединений по IP-протоколу версии не только IPv4, но и IPv6 следует отметить опцию «Включить фильтрацию IPv6-трафика» (рекомендую).

Опция «Блокировать фрагментированный IP-трафик» защищает от атаки, основанной на отправлении TCP-пакета, фрагментированного настолько сильно, что не удается определить его заголовок и принадлежность к TCP-сессии. Рекомендую включить.

Опция «Анализировать протокол» предписывает проверять каждый пакет на соответствие стандартам протокола, поддельные пакеты при этом блокируются. Рекомендую включить.

Наконец, опция «Включить защиту от ARP-спуфинга» защищает ARP-таблицу от изменения злоумышленником, отправляющим «самопроизвольный ARP-ответ» (ответ без запроса). Рекомендую включить.

Создание правил фаервола

Правила для приложений

Обычный порядок создания правила для приложения:

- открыть вкладку «Правила для приложений», нажать «Добавить»;

- указать приложение, это можно сделать разными способами:

- нажать Обзор → Файлы и указать файл;

- нажать Обзор → Запущенные процессы и выбрать приложение;

- нажать Обзор и выбрать группу файлов;

- непосредственно в поле «Имя» ввести путь (либо шаблон с использованием символов * и? и переменных среды);

- задать правила:

- либо нажать «Использовать набор правил» и выбрать из списка нужный набор;

- либо нажать «Использовать собственный набор правил» и добавить собственные правила (можно скопировать какой-либо набор);

- нажать «Ok» и упорядочить правила для приложений с помощью кнопок «Вверх»/«Вниз».

При добавлении собственного правила потребуется указать:

- действие: «Разрешить», «Блокировать», или «Спросить»;

- направление: входящее (т.е. инициированное удаленно), исходящее (т.е. инициированное на данном компьютере) или любое;

- описание: текст, представляющий данное правило; если не указать, то в списке правил будет отображено подробное описание;

- адрес отправления и адрес назначения;

- протокол:

- IP, в этом случае можно будет конкретизировать протокол на вкладке «Детали IP»;

- ICMP, в этом случае на вкладке «Детали ICMP» можно будет уточнить тип и ICMP-сообщение;

- TCP и/или UDP, в этом случае можно будет задать порт источника и порт назначения;

- опцию, регистрировать ли сетевую активность в журнале.

Отмечу, что в качестве адреса отправления/назначения может выступать не только единичный IP-адрес, но и сетевая зона, и множество других объектов, а также можно инвертировать выбор опцией «Исключить». Аналогично портами источника/назначения могут быть наборы портов, в т.ч. инвертированные. Следует учитывать, что удаленный адрес для исходящего соединения - это «Адрес назначения», а удаленный для входящего - это «Адрес отправления»; аналогично с портами. Поэтому, вообще говоря, одновременное разрешение входящих и исходящих соединений с каким-либо удаленным узлом задается двумя правилами:

- одно правило разрешает входящие с удаленного узла на любой адрес;

- другое разрешает исходящие с любого адреса на данный удаленный узел.

При задании набора из нескольких правил следует упорядочить их с учетом, что приоритет имеет правило, расположенное выше.

Глобальные правила

Глобальные правила определяют сетевую активность компьютера в целом, их ограничения имеют приоритет над правилами для приложений. Запреты, заданные в глобальных правилах, более эффективны, чем в правилах для приложений. В частности, глобальное скрытие портов делает компьютер невидимым при попытке их сканирования.

Существуют предустановленные наборы глобальных правил. Интерфейс переключения между ними представлен как выбор режима видимости компьютера в сети: «Блокировать входящие соединения» или «Оповещать о входящих соединениях» (Главное окно → Задачи → Задачи фаервола → Скрыть порты ).

Выбор режима «Оповещать о входящих» снимает глобальный запрет входящих соединений и возлагает дальнейший контроль на правила для приложений. Однако безопаснее все же разрешать входящие только на определенные порты и/или из определенных сетей, а остальные блокировать. Так, на скриншоте приведен образец глобальных правил с минимальным разрешением входящих соединений, необходимых только для ответов на ping-запросы из локальной сети, открытия доступа из нее к файлам, видения имен сетевого окружения и для работы торрент-клиента. Существуют подходы и для .

Создание собственных глобальных правил производится аналогично , отличается лишь отсутствием действия «Спросить».

Группы файлов, сетевые зоны, наборы портов и наборы правил

Можно сократить множество однотипных операций и добиться более наглядного представления правил, если создавать свои группы файлов, сетевые зоны, наборы портов и свои наборы правил.

Группы файлов формируются на вкладке Рейтинг файлов → Группы файлов , это именованные наборы путей их шаблонов с использованием подстановочных символов * и? и переменных среды. Например, их использование позволяет создать правила для работы и автообновления Flash-плеера или Java, так как при этих процессах меняются имена файлов и используются временно создаваемые загрузчики. Можно указывать шаблоны имен без использования групп файлов, однако группы предпочтительны благодаря наглядности, компактности, а также возможности назначать ограничения определенного рода одновременно в разных компонентах защиты. Например, можно завести группу «NoInternet», которой будут одновременно запрещены непосредственные интернет-соединения, DNS-запросы, использование службы BITS, запуск браузера и доступ к его памяти.

На вкладке «Наборы правил» можно увидеть, какие правила содержатся в предопределенных политиках фаервола, а также изменить эти политики либо создать собственные. В дальнейшем можно будет назначать эти политики приложениям: через вкладку «Правила для приложений» либо через оповещения фаервола. Отмечу, что в оповещении будут предлагаться только те политики, в которых задано однозначное действие для данной сетевой активности: разрешение или запрет. Например, если приложение попытается обратиться к веб-серверу на порт 80, то в оповещении не будет предложена политика «Почтовый клиент», но политики «Веб-браузер», «FTP-клиент» и др. - будут.

На вкладке «Наборы портов» можно сгруппировать любую комбинацию портов в именованный набор, чтобы потом использовать его в правилах в качестве порта отправления или назначения. При создании наборов можно комбинировать единичные порты, диапазоны портов, а также их инверсии.

Вкладка «Сетевые зоны» имеет следующую особенность: на ней можно не только группировать адреса в именованные «зоны» для их дальнейшего использования в правилах (в качестве адреса отправления или назначения), но и задавать статус этих зон. Так, если создать зону, а затем добавить ее на вкладку «Заблокированные зоны», то все соединения с ней будут блокированы, независимо от правил. Кроме того, сетевую зону можно отметить статусом «Сеть общего доступа».

Порядок применения правил фаервола

При обнаружении сетевой активности сначала проверяется, принадлежит ли удаленный адрес к какой-либо . Если принадлежит, то соединение блокируется . Если нет - начинается рассмотрение глобальных правил .

Глобальные правила просматриваются сверху вниз. Если для запрашиваемого вида соединения первым обнаруживается правило с действием «блокировать», соединение запрещается . Если подходящего правила не находится или первым обнаруживается разрешающее правило - начинается рассмотрение правил для приложений .

Когда какая-либо программа пытается установить соединение (разрешенное глобальными правилами), список приложений и правил для них просматривается сверху вниз. При первом же найденном совпадении (т.е. когда встретится данная программа или содержащая ее группа программ и запрашиваемый вид соединения) выполнится действие, указанное в правиле: разрешить , блокировать или показать оповещение (если в настройке включена опция «Не показывать оповещения», то вместо оповещения выполнится действие, указанное в этой опции: разрешение или блокировка).

Если в списке правил фаервола не найдется подходящего, то соединение будет автоматически разрешено в следующих случаях:

- когда фаервол работает в «Режиме обучения» (в этом случае создастся разрешающее правило);

- когда включена опция «Не показывать оповещения: Разрешать запросы»;

- когда фаервол работает в «Безопасном режиме», отключена опция «Не показывать оповещения», а программа является доверенной и выполняется в реальной среде;

- когда фаервол работает в «Безопасном режиме», программа является доверенной и выполняется в реальной среде, а запрашиваемое соединение исходящим.

В остальных случаях возникает оповещение или, если включена опция «Не показывать оповещения: Блокировать запросы», соединение запрещается.

В частности, отмечу, что программы, выполняющиеся виртуально, контролируются фаерволом независимо от их рейтинга. Поэтому, даже если фаервол работает в «Безопасном режиме», понадобится создать разрешающие правила, чтобы пользоваться браузерами .

Можно заметить, что при «Безопасном режиме» фаервол несколько нелогично обрабатывает входящие соединения доверенных программ. Вероятно, это баг.

Доступ к ресурсам локальной сети

По умолчанию в правилах фаервола отсутствуют разрешения на получение информации о сетевом окружении, открытие в локальной сети общего доступа к файлам и т.п. Эти разрешения не нужны, если сеть используется только для доступа к интернету.

Статус «доверенной сети»

Разрешения для локальной сети проще всего создаются назначением ей статуса «доверенной». Это можно сделать разными способами.

Если включена опция «Автоматически обнаруживать новые частные сети» на вкладке «Сетевые зоны», то при подключении к новой сети возникает оповещение, в котором нужно указать свое местонахождение. Статус «доверенной» назначается выбором вариантов «дома» или «на работе». Это приведет к созданию пары глобальных правил, разрешающих любые исходящие и любые входящие соединения с этой сетью, и пары аналогичных правил для процесса System («Система»). При выборе варианта «в общественном месте» новые правила не создаются.

Если обнаружение новых сетей отключено или сети ранее был назначен статус «общественной», то следует открыть окно «Управление сетями» (Главное окно → Задачи → Задачи фаервола ), отметить пункт «Доверять сети» и нажать «Ok». Результат будет аналогичен предыдущему.

Чтобы обратно вернуть сети нейтральный статус, проще всего отметить пункт «Блокировать сеть» в окне «Управление сетями», а затем в окне настройки открыть вкладку Сетевые зоны → Заблокированные зоны и удалить данную сеть оттуда.

Имеется баг: когда для активной сети не создана сетевая зона и фактически эта сеть обрабатывается как «общественная», то в окне «Управление сетями» для данной сети будет указан статус «доверенной».

Внимание! Если в таком окне нажать кнопку «Ok», то активная сеть действительно станет «доверенной», т.е. появится соответствующая запись в списке сетевых зон и создадутся правила фаервола, разрешающие соединения в этой сети. Если доверие сети не требуется, то следует закрывать окно «Управление сетями» кнопкой «Отмена».

Пример разрешений для доступа к локальной сети

Устанавливать доверие локальной сети можно только в случае полной ее безопасности. Поэтому рекомендуется назначать сети нейтральный статус («общественное место»), включать , а затем добавлять необходимые разрешения. Обычно для доступа к сетевым ресурсам необходимо, в дополнение к имеющимся изначально правилам, разрешить процессу System («Система») следующие входящие соединения (везде «адрес отправления» - локальная сеть):

- UDP-соединения с портом источника 137 и портом назначения 137: чтобы можно было обращаться к компьютерам по NetBIOS-именам;

- UDP-соединения с портом источника 138 и портом назначения 138: чтобы при этом видеть сетевое окружение;

- TCP-соединения с портом назначения 445: для открытия общего доступа к файлам.

Чтобы при создании правил указать «System» в качестве приложения, нужно выбрать его из запущенных процессов.

Все эти разрешения необходимо продублировать в глобальных правилах. Также в них следует разрешить входящие ICMPv4-соединения, отправляемые из локальной сети с сообщением «эхо-запрос»; это нужно не только для возможности отвечать на ping-запросы, но и для открытия общего доступа к файлам. Пример набора глобальных правил .

Особенности фаервола

Фаервол Comodo не контролирует входящие loopback-соединения (но контролирует исходящие). Так, при использовании локального прокси достаточно разрешить только исходящие соединения в интернет для прокси-сервера и исходящие в «localhost» для браузера (тогда как многие другие фаерволы потребовали бы еще разрешить входящие из «localhost» для прокси-сервера).

Своеобразно устроено : если указать в правиле в качестве адреса доменное имя, то CIS найдет минимальный и максимальный IP-адреса для этого имени, а затем все промежуточные IP будет считать принадлежащими ему же.

Особенность версии CIS 10, которую можно назвать достоинством, - стала определяться принадлежность ICMP-трафика различным приложениям. Прежние версии CIS (а также, например, Брандмауэр Windows) воспринимали этот трафик принадлежащим процессу System.

Контент-фильтр

Компонент «Контент-фильтр» ограничивает доступ к веб-сайтам по их адресам. Для определения безопасности адресов используются обновляемые списки Comodo, также можно задавать пользовательские списки. При попытке открыть запрещенный сайт пользователь увидит страницу с сообщением о блокировке, а также, в зависимости от настройки, с предложением временно игнорировать запрет или занести данный сайт в исключения.

Категории. Импорт пользовательских списков

Списки адресов или их (использующих символы * и?) называются категориями. Собственные категории Comodo - «Безопасные сайты», «Фишинговые сайты» и «Вредоносные сайты». Они обновляются автоматически, их невозможно просмотреть или изменить. Остальные категории - доступные для изменения пользователем - задаются на вкладке «Контент-фильтр» > «Категории». Изначально там находится категория «Исключения», в нее попадают сайты, исключенные из блокировки через оповещения в браузере.

Имеет смысл добавить категории со списками вредоносных сайтов из других источников. Рекомендуются списки и Symantec WebSecurity. Для получения последнего следует на сайте MalwarePatrol.

Чтобы использовать дополнительный список, следует на вкладке «Категории» через контекстное меню создать новую пустую категорию, а затем импортировать список из файла. При выборе файла необходимо указать формат списка, иначе контент-фильтр будет работать некорректно (типичная ошибка пользователей).

Формат записей в категориях контент-фильтра

Запись в виде шаблона охватывает адреса, целиком соответствующие этому шаблону. Например, записи *.example.com соответствует адрес http://test.example.com , но не http://test.example.com/404 и не http://example.com .

Запись без символов подстановки идентична шаблону, полученному добавлением в ее конце символа * . Например, записи https://example.com и https://example.com* идентичны, им соответствуют адреса https://example.com , https://example.com/404 и https://example..example.com . Таким образом, запись в виде доменного имени сайта охватывает также его каталоги, но не поддомены.

Обозначением протокола HTTP в контент-фильтре является отсутствие протокола. Например, записи вида example.com сответствует адрес http://example.com , но не https://example.com . Записи вида example.com/* соответствует адрес http://example.com/404 . Внимание! Адрес http://example.com не соответствует записям http*example.com* и */example.com* , т.е. содержащим хотя бы часть указания протокола.

Протокол HTTPS обозначается явным образом либо с помощью шаблонов. Например, записи https://example.com соответствуют адреса https://example.com , https://example.com/404 и т.п. Записи *//example.com соответствует адрес https://example.com , но не http://example.com и не https://example.com/404 .

Следует сказать, что блокировка контент-фильтром HTTPS-страниц происходит без уведомлений и предложений отменить запрет. Более того, блокировка HTTPS-страниц может не работать, в зависимости от используемого браузера.

Итак, предположим, требуется заблокировать сайт example.com одновременно для протоколов HTTP и HTTPS, с каталогами, но без поддоменов . Чтобы сделать это наиболее «прицельно», внесем в блокируемую категорию 4 записи:

- example.co?

- example.com/*

- https://example.co?

- https://example.com/*

(Использование знака? вместо какой-либо буквы предотвращает символа * к концу строки.)

Как вариант, можно обойтись единственной записью вида *example.com* , но тогда будут блокироваться не только требуемые адреса, но и https://www.example.com/404 , https://myexample..common.html .

Правила контент-фильтра

Каждое правило контент-фильтра содержит список категорий, к которым оно применяется, и список пользователей или их групп с указанием их ограничений. Интерфейс изменения списка категорий очевиден.

Пользователи и их группы добавляются через контекстное меню в поле «Ограничения»: «Добавить» > «Дополнительно...» > «Типы объектов» > отметить все > «Ok» > «Поиск» > выбрать нужную запись > «Ok».

Обычно в качестве пользователя используется группа «Все». Если же требуется задать разные ограничения разным пользователям, следует обязательно указать ограничения для каждого из них . Иначе не исключено, что пользователь, не указанный в правиле, получит доступ к сайтам из перечисленных категорий даже при наличии другого запрещающего правила.

Согласно , для Windows 8 и выше в каждом правиле к списку пользователей следует добавлять запись «ВСЕ ПАКЕТЫ ПРИЛОЖЕНИЙ» («ALL APPLICATION PACKAGES») с теми же ограничениями, что и у пользователей. Иначе блокировка не будет работать для Internet Explorer 11.

Для корректной работы с исключениями из блокировки правило «Разрешенные сайты» должно находиться выше правила «Заблокированные сайты».

Фаервол призван защищать сетевые соединения ПК от сканирования и атак. ПО данной категории является обязательным, а не дополнительным, как ошибочно считают многие пользователи. Установка только антивирусной программы (без фаервола) лишь частично решает проблему безопасности, поскольку при открытых сетевых портах компьютер по-прежнему уязвим для взлома.

Один из лучших вариантов сетевой защиты для ПК - Comodo Firewall. Бесплатное программное решение, имеет модуль проактивной защиты, песочницу (sanbox) с гибкими настройками, мощные инструменты для мониторинга ОС в реальном времени.

Где и как скачать Comodo Firewall, а также как правильно его установить и настроить поможет следующая инструкция:

Поиск и загрузка

1. В поисковике сделать запрос firewall comodo .

2. В выдаче найти официальный сайт разработчика и зайти на него.

3. На открывшейся странице в правой части изображения с предложениями под надписью "Comodo Free Firewall" нажать кнопку “CONTINUE DOWNLOAD”.

4. Появится панель с кнопкой “Download Now”, по которой нужно кликнуть, чтобы началось скачивание инсталлятора на ПК.

5. Дождаться окончания загрузки установщика.

Инсталляция.

1. Запустить скачанную установочную программу. В Windows 7 и старше - это нужно сделать с пользовательскими полномочиями администратора. Клик ПК мыши по иконке инсталлятора. Из контекстного меню выбрать соответствующий пункт.

2. В процессе установки у пользователя есть возможность устанавливать/ не устанавливать дополнительные элементы и сервисы.

Для того чтобы исключить инсталляцию нужно убрать галочку, напротив названия опции.

3. Подождать пока мастер установки активирует лицензию. Прогресс будет отображаться в процентном соотношении в новом окне.

5. В виджете фаервола, который появится после установки в правой части рабочего стола нажать на сообщение “Требует внимания”.

6. На дисплее появится панель comodo. Нажать директиву “Исправить”.

ПК автоматически перезагрузится и сделанные настройки фаервола вступят в силу.

7. Для того чтобы при повторном запуске программы больше не отображалась общеинформационная панель, нужно в её нижней части установить опцию “Больше не показывать …”

и закрыть окно.

8. О правильной инсталляции Comodo Firewall будет свидетельствовать иконка в трее.

Гибкие настройки сетевой фильтрации трафика в Firewall Comodo позволяют максимально адаптировать его функционирование применительно к конкретным задачам пользователя, возвести надёжный бастион защиты портов. А также сделать процесс пользования фаерволом максимально удобным и понятным.

Как открыть панель настроек.

1. Доступ к настройкам фаервола осуществляется через главное меню управления Comodo. Чтобы его открыть, нужно кликнуть иконку фаервола в трее ЛК мыши дважды.

2. В открывшемся меню нажать слева вверху кнопку “Подробная сводка“.

Группы настроек.

Панель с настройками состоит из трёх функциональных блоков (на скриншоте изображён один из оптимальных вариантов настройки):

1. Режим работы.

Самый верхний блок меню. Галочка напротив “Включить Фаервол …“, говорит о том, что сетевой экран активирован и защищает ПК. Если необходимо изменить режим, нужно кликнуть по соседней кнопке, расположенной правее. Откроется ниспадающее меню с вариантами выбора:

Полная блокировка – исключена любая сетевая активность. Отлично подходит для экстренного отключения, в случае неполадок или инфицирования ПК.

Пользовательский набор правил (рекомендуется) – жёсткий контроль за соединениями, требует участие пользователя. Каждый сетевой запрос, в случае отсутствия правил на его соединение, будет сопровождаться вопросом Comodo – разрешить/блокировать.

Безопасный режим – наряду с создаваемыми правилами пользователем, фаервол автоматически разрешает сетевую активность ПО, которое у него находится в списке доверенных. При такой полуавтоматическая настройке фаервол задаёт меньше вопросов и, соответственно, меньше отвлекает.

Режим обучения – сетевой экран выполняет только функцию мониторинга событий, не вмешиваясь в активность приложений.

2. Настройки оповещений.

Опции этого блока отвечают за систему информирования пользователя:

3. Расширенные настройки. Включение этих опций повышает уровень защиты от вторжения:

- “Включить фильтрацию IPv6 …“ - контроль над соединениями по протоколу IPv6;

- “Включить фильтрацию loopback…“ - контроль над соединениями, которые используют механизм подключения loopback (приложение отправившее трафик, его же и получает);

- “Блокировать фрагментированный …“ - весь фрагментированный трафик IP будет заблокирован. Предотвращает многие методы зондирования и запуска зловредов;

- “Анализировать протокол“ - детектирование поддельных пакетов. В случае если протокол не соответствует стандарту, он блокируется;

- “Включить защиту …“ - предотвращение перехвата трафика посредством атаки ARP-спуфинг;

Благодарим его и предоставляем инструкцию, как настроить фаервол Comodo для максимальной защиты.

Введение

По данным настройкам хотелось бы отметить, что, несмотря на их "максимальность", работа за компьютером не доставляет особой параноидальностью - все довольно умеренно: раз создав правила для программы/приложения, запросов больше не поступает для сконфигурированных программ. Понятно, что данный режим больше подходит для опытных пользователей.Второй момент - тестирование проводилось, как в паре с avast! Free Antivirus , так и без него. Результат, как было отмечено, был 100% в обоих случаях (несмотря на то, что на скриншотах есть антивирус avast!, и без него фаервол Comodo прошел все тесты на 100% на данных настройках).

Более того, при включенном avast! и использовании данных настроек для Comodo Firewall - антивирус просто не успевает вступить в работу, так как всю блокировку выполняет Comodo Firewall.

Кроме того, в тесте "PC Security Test 2011" Сomodo Firewall блокировал первый этап теста "Antivirus Proteсtion Test", закрывая возможность размещения вирусных файлов в системе, хотя по сути это работа антивируса (например, в связке Online Armor + avast! данную работу по прохождению первой части этого теста выполняет avast!).

В итоге, Comodo Firewall, так сказать, не дает поработать антивирусу, так как просто блокирует возможность проникновения вирусов в систему. Т.е. можно отметить, что реакция Comodo Firewall на угрозы очень быстрая (хотя понятно, что это синтетика). Однако PC Secutity Test на 100% (равно как и остальные пройденные тесты) у меня не проходил ещё ни один продукт от многих вендоров (такие как, Kaspersky Internet Security, Norton Internet Security, Emsisoft Internet Security, McAfee Internet Security, Bitdefender Internet Security, avast! Internet Security и т.д.). Считаю, что хоть это и синтетика, но все же очень показательно.

Система, используемая в тестировании настроек: Windows 7 PRO 64-bit SP1, процессор 1.65 ГГц Dual-core AMD, память 4ГБ (доступно 3,6 Гб).

С данными настройками в режиме Proactive Security Comodo Firewall проходит c результатом 100% такие синтетические тесты, как:

1) Anti-Test

2) PC Security Test 2011

3) PCFlank Leaktest

4) CLT

5) SSS

6) FireWallTest

7) Mini Security Test

Настройки Comodo Firewall 2013

1. Расширенные настройки -> Общие настройки -> Конфигурация

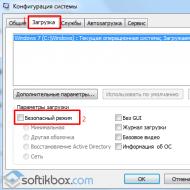

Снимаем галочку с "Автоматически запускать в Sandbox обнаруженное неизвестное приложение и обрабатывать его как"

Нажмите, чтобы увеличить изображение

Переводим фаервол в режим "Пользовательский набор правил", чтобы на любое сетевое событие в системе появлялся запрос для установки собственных правил вручную.

В поле "Расширенные настройки" устанавливаем все галочки напротив:

- Включить фильтрацию IPv6-трафика

- Включить фильтрацию loopback-трафика (например, 127.x.x.x, ::1)

- Блокировать фрагментированный IP трафик

- Анализировать протокол

- Включить защиту от ARP-спуфинга

Нажмите, чтобы увеличить изображение

Нажмите, чтобы увеличить изображение

Доверять приложениям, подписанным доверенными поставщиками

- Доверять приложениям, установленным с помощью доверенных инсталляторов

Нажмите, чтобы увеличить изображение

Крошка сын к отцу пришел, и спросила кроха:

— Чья защита хороша, а вот чья — не очень?

У меня секретов нет, слушайте, ребята.

Мнение на этот счёт публикую ниже.

На самом деле лучшего файрвола не существует, так же как не существует лучшего антивируса или браузера — каждый пользователь компьютера выбирает для себя свой лучший программный продукт.

Возможно сейчас многих разочаровал, но это так и есть. Вот огромное число пользователей считают, что Comodo Firewall — лучший бесплатный файрвол для Windows и я не спорю, но до него у меня несколько лет отлично работал ESET NOD32 со своим защитником, а после него трудился avast! Internet Security, тоже с межсетевым экраном…

Отличный и мощный бесплатный файрвол для Windows

Нареканий на их защиту у меня никогда не возникало, пока я не испытал последний комплекс программой для проверки надёжности фаервола .

Он провалил тест и было принято решение сменить файрвол. Выбор пал на Comodo Firewall — он проходит проверку на надёжность и естественно полностью бесплатен.

Некоторые нюансы установки его и настройки я сегодня хочу Вам описать.

Вся наша жизнь — поиск чего-либо. Поиск денег, славы, любви… лучшего файрвола или браузера (народная мудрость).

Первый вопрос у Вас может возникнуть о размере установщика этого файрвола, который докачивается после запуска веб-инсталлятора — 202 Мб! Почему такой дикий размер?

Потому что в нём целая куча лишних дополнений, даже браузер туда впихнули.

Я Вам сейчас покажу как установить один Comodo Firewall и после этого Вы можете смело удалить этот гигантский инсталлятор. Но скачивать всё-равно надо весь файл, по ссылке с официального сайта производителей, что выше…

Встречал в сети, как-то давно, облегчённый установочный файл этого защитного экрана, без дополнений, но во-первых — он был не официальный, а во-вторых — я потерял ссылку 🙂 .

Установка Comodo Firewall

С течением времени производители программ меняют интерфейс своих творений, всячески улучшают их, добавляют новые функции и удаляют невостребованные… Они имеют право на это. В любом случае, логика, предназначение и дух у них всегда остаются прежние - отталкиваясь от этого обзора можно разобраться в любой ипостаси софта.

Вот они — лишние дополнения. Снимаем галочки с них и идём дальше…

Я Вам уже описывал как найти самые быстрые DNS-серверы , так вот — COMODO DNS-серверы не только медленные, но и перепуганные на всю голову.

Оставив верхнюю галку Вы приобретёте себе головную боль — половина сайтов будут блокироваться. Вторую галку рекомендую оставить.

Обязательно зайдите в пункт «Настроить установку»…

Вот он, родной наш — как же без Яндекса!!!

Конечно снимаем все галки…

Оглядываемся по сторонам и выясняем где находимся. Если у Вас нет своей домашней локальной сети — рекомендую нажать «Я нахожусь в общественном… месте».

Поздравляю! Вы установили Comodo Firewall — лучший бесплатный файрвол для Windows.

Давайте теперь его немного настроим…

Настройка Comodo Firewall

На самом деле существует много конфигураций настроек этого файрвола — ими завален интернет (вот одна из них ). Вы можете так настроить защитника, что и вздохнуть не сможете между его уведомлениями, предупреждениями и вопросами.

А можете убедить его работать тихо и ненавязчиво — Вам решать, приведу лишь несколько советов ниже…

Зайдите в настройки программы…

…и поставьте ВСЕ галки в расширенных настройках (так многие советуют в сети), но если у Вас возникнут проблемы с выходом в Интернет — снимите две нижние.

Тут можно отключить отображение виджета на рабочем столе, если он Вам не нужен…

Я его оставил, хоть и категорически не люблю всякие виджеты на рабочем столе. Слегка его отредактировал кликнув ПРАВОЙ кнопкой мыши по значку файрвола в трее…

А вот самая страшная настройка файрвола, которая превратит его в настоящую железобетонную стену…

Вместо безопасного режима можно установить…

В таком режиме готовьтесь к миллиону вопросов от защитника по любому поводу. Зато проверку на надёжность теперь Ваш Comodo Firewall пройдёт — 100%.

Вопросы от файрвола выглядят таким образом…

Можно поставить внизу этого окна галочку (запомнить…) и просто разрешить выполнение. Это если Вы знаете программу, которая пытается выйти в сеть. Ещё можно «Обработать как» …

Таким образом мы избавимся от повторных вопросов, например по поводу обращения программы Nexus к Clover .